XKeyscore: Internet in Echtzeit komplett überwacht

Mit dem NSA-Programm XKeyscore lassen sich die Aktivitäten von Nutzern im Internet praktisch vollständig überwachen, belegen neue NSA-Dokumente, die der Guardian veröffentlicht hat. Diese bestätigen die Aussagen vom Spiegel, der XKeyscore als Tool zur „digitalen Total-Überwachung“ beschrieben hat.

Für die NSA ist XKeyscore demnach das mächtigste Instrument, um im Internet die Aktivitäten von Nutzern zu überwachen. Das zeigen die Folien einer Präsentation aus dem Jahr 2008, die der Guardian veröffentlicht hat. Belegt werden damit die Aussagen von Edward Snowden, der im Live-Interview mit dem Guardian auf die Frage eines Nutzer geantwortet hatte: „Ich saß an meinem Schreibtisch und konnte jeden abhören, angefangen bei Ihnen und Ihrem Steuerberater, einen Bundesrichter und sogar den US-Präsidenten, sofern ich eine E-Mail-Adresse hatte.“

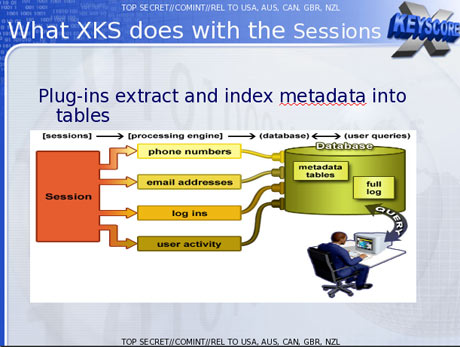

Sobald eine Zielperson einer bestimmten E-Mail-Adresse zugeordnet wird, ist der Zweck von XKeyscore, dass die NSA-Analysten anhand der Metadaten auf den Inhalt von E-Mails sowie weitere Internetaktivitäten zugreifen können. Entsprechende Suchanfragen müssen nicht mit einer E-Mail-Adresse starten, dafür reichen auch Namen, IP-Adressen, die Sprache oder der Browser-Typ.

Eine Folie gibt zudem Hinweise, dass sich „HTTP-Aktivitäten“ von Nutzern mit der Suche nach Schlüsselwörtern überwachen lassen. So lautet das Credo auf einer der Folien, dass die NSA an HTTP interessiert ist, weil praktisch alles, was ein „typischer Nutzer“ im Internet macht, über HTTP läuft. Was damit genau gemeint ist, wird nicht genannt. Allerdings zählt zu diesem Bereich offenbar die Überwachung von Webseiten.

NSA-Analysten haben mit XKeyscore die Möglichkeit, sich gezielt einzelne Webseiten herauszupicken, um an die IP-Adressen von Besuchern zu gelangen – die dann mit den weiteren Funktionen überwacht werden können. Darüber hinaus hat der Spiegel berichtet, dass NSA-Analysten etwa über Suchanfragen bei Google Maps herausfinden können, nach welchen Begriffen die entsprechende Person zuvor gesucht hat.

Ist ein anvisiertes Ziel in Social-Media-Diensten aktiv, lassen diese sich ebenfalls recht leicht überwachen. Um etwa Einblicke in die privaten Nachrichten und Chats bei Facebook zu erhalten, genügt es, wenn die Analysten den Facebook-Nutzernamen und den Zeitrahmen in eine Suchmaske eingeben.

XKeyscore ist laut der NSA-Präsentation bereits im Jahr 2008 auf über 700 Servern gelaufen, verteilt über 150 Standorte weltweit. Die gesammelten Datenmengen sind offenbar so groß, dass die Daten nur über einen kurzen Zeitraum vollständig gespeichert werden können – Kommunikationsinhalte für drei bis fünf Tage, Metadaten bis zu 30 Tagen. Deswegen hat die NSA ein System entwickelt, bei dem Datensätze auf andere NSA-Datenbänke ausgelagert werden, um alle „interessanten“ Inhalte langfristig zu speichern.

Ein pikantes Detail in dem Guardian-Bericht ist die rechtliche Kontrolle der NSA-Analysten. Wenn diese eine Suchanfrage in XKeyscore starten wollen, muss lediglich über ein ausklappbares Menü eine grobe Begründung ausgewählt werden. Laut Snowden werden die Suchanfragen weder von einem Gericht noch von einer Abteilung innerhalb der NSA überprüft. „Es ist sehr selten, dass wir [NSA-Analysten] wegen Suchanfragen befragt werden“, sagte Snowden dem Guardian bereits im Juni.

Die NSA rechtfertigt die vielfältigen Funktion von XKeyscore mit dem Anti-Terror-Kampf. Auf einer der Folien wird die Zahl von 300 mutmaßlichen Terroristen genannt, die man mit dem Programm ausfindig gemacht habe. Auf eine Anfrage des Guardian erklärt die NSA in einem aktuellen Statement, XKeyscore werde nur genutzt, um die legitimen ausländischen Ziele zu überwachen. Das Programm sei ein legaler Bestandteil im Rahmen der strategischen Aufklärung.

Zudem widerspricht man der Behauptung von Snowden, NSA-Analysten könnten praktisch beliebig auf XKeyscore zugreifen und Suchanfragen starten. Der Zugang zu dem Programm sei limitiert und nur für diejenigen Analysten gedacht, die für die Überwachung ihrer Ziele darauf angewiesen wären. An diesem Punkt steht nun die Frage im Raum, inwiefern die politischen und rechtlichen Vorgaben mit dem technischen Alltag mithalten können.