Spectre Variante 2: Intel beendet Arbeit an neuem CPU-Microcode

Intel hat die Arbeiten am neuen CPU-Microcode gegen die Sicherheitslücke Spectre Variante 2 abgeschlossen. Für fast alle Architekturen, für die Intel neuen Microcode in Aussicht gestellt hatte, gibt es jetzt eine finale Variante. Und für die Architekturen, für die es noch keinen gibt, wurde er wieder gestrichen.

Die ältesten Architekturen bekommen doch kein Update

Nachdem sich Intel Anfang Januar noch bedeckt dazu gehalten hatte, bis zu welcher Generation der Konzern neuen Microcode gegen die Sicherheitslücke Spectre Variante 2 bereitstellen wird, hieß es seit Ende Januar: Bis zurück zu Penryn aus dem Jahr 2007 wird es Updates geben. Daraus wird jetzt aber doch nichts, Intel hat diese und weitere Pläne gestrichen. Insgesamt neun Architekturen sind von Intels Entscheidung betroffen:

- Bloomfield – Core (Extreme Edition) i7-9xx, Xeon W35xx

- Clarksfield – Core Extreme i7-920XM, 940XM, Core i7-7x0QM, i7-8x0QM

- Gulftown – Core Extreme Edition i7-9x0X, Core i7-9x0,

- Harpertown (Xeon C0/E0) – Xeon L54xx, Xeon E54xx, Xeon X54xx

- Jasper Forest – Celeron P1053, Xeon EC3528, EC3529, EC5509, EC5539, EC5549, LC3518, LC3528, LC5518, LC5528

- Penryn – Core 2 Extreme X9xxx, Core 2 Quad Q9000/Q9100, Core 2 Duo, Core 2 Solo, Pentium T4200, T4300, T4400, T4500, Celeron 900, 925, SU2300, T3100, T3300, T3500, ULV 763, Celeron M ULV 722, ULV 723, ULV 743

- SoFIA 3GR – Atom x3-x3-C32x0RK

- Wolfdale C0, E0, M0, R0 – Core 2 Duo, Pentium E5xxx, E6xxx, Celeron E3xxx, Xeon E3110, E5205, E5220, L5240, X5260, X5272, E3120, L3110, L5215, X5270

- Yorkfield – Intel Core 2 Extreme QX9xxx, Intel Core 2 Quad Q8xxx, Q9xxx, Xeon L3360, X3320, X3330, X3350, X3360, X3370, X3380

Zu der Entscheidung sei der Konzern nach einer erneuten Analyse gekommen. Einer oder mehrere der drei folgenden Gründe hätte – im Einzelfall neben anderen – jeweils gegen die Umsetzung der Maßnahmen gesprochen:

- Die Architektur verhindert eine Gegenmaßnahme über neuen Microcode

- Der inzwischen eingeschränkte Software-Support für die Plattform verhindert die Verteilung eines neuen Microcodes in der Praxis

- Kunden hätten gegenüber Intel erklärt, die meisten Systeme dieser Art wären nicht von außen zugänglich und deshalb nicht gegen die Sicherheitslücke anfällig

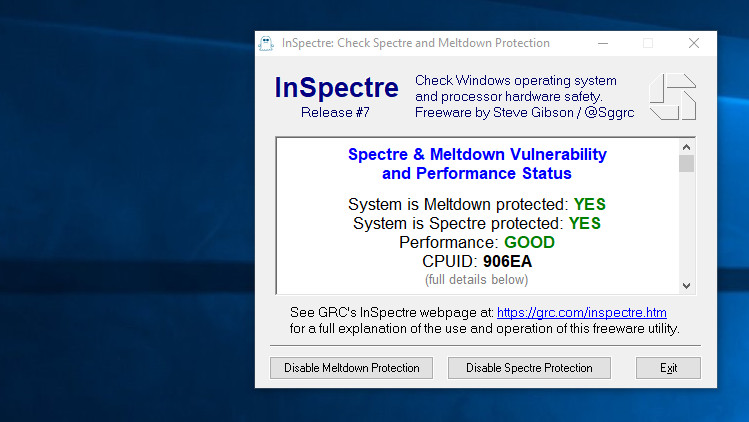

Mit Abkündigung der Updates für die ältesten Architekturen hat Intel die Arbeiten am neuen Microcode für CPUs des Konzern damit gleichzeitig abgeschlossen. Jetzt ist es an den OEMs, die an die Kunden zu verteilen – sei es über BIOS- oder Firmware-Updates. Auch Microsoft verteilt neuen Microcode mittlerweile über manuelle Updates für Windows 10 (Version 1607/1703/1709/1803), bisher umfassen sie aber nur neuen Microcode für die drei neuesten Architekturen: Skylake, Kaby Lake und Coffee Lake.

- Sicherheitslücke Spectre: BIOS-Updates von ASRock, Asus, MSI, Gigabyte & EVGA

- Sicherheitslücke Spectre: BIOS-Updates von Acer über Apple, Dell, HP bis Lenovo