In eigener Sache: ComputerBase nutzt TLS 1.3, ECDSA und Let's Encrypt

Das neue Verschlüsselungsprotokoll TLS 1.3 verspricht mehr Sicherheit und einen schnelleren Verbindungsaufbau. ComputerBase unterstützt es bereits, dasselbe gilt für das heutige Release von Chrome 70 und das für nächste Woche geplante Release von Firefox 63. In Kürze werden also die meisten ComputerBase-Nutzer TLS 1.3 verwenden.

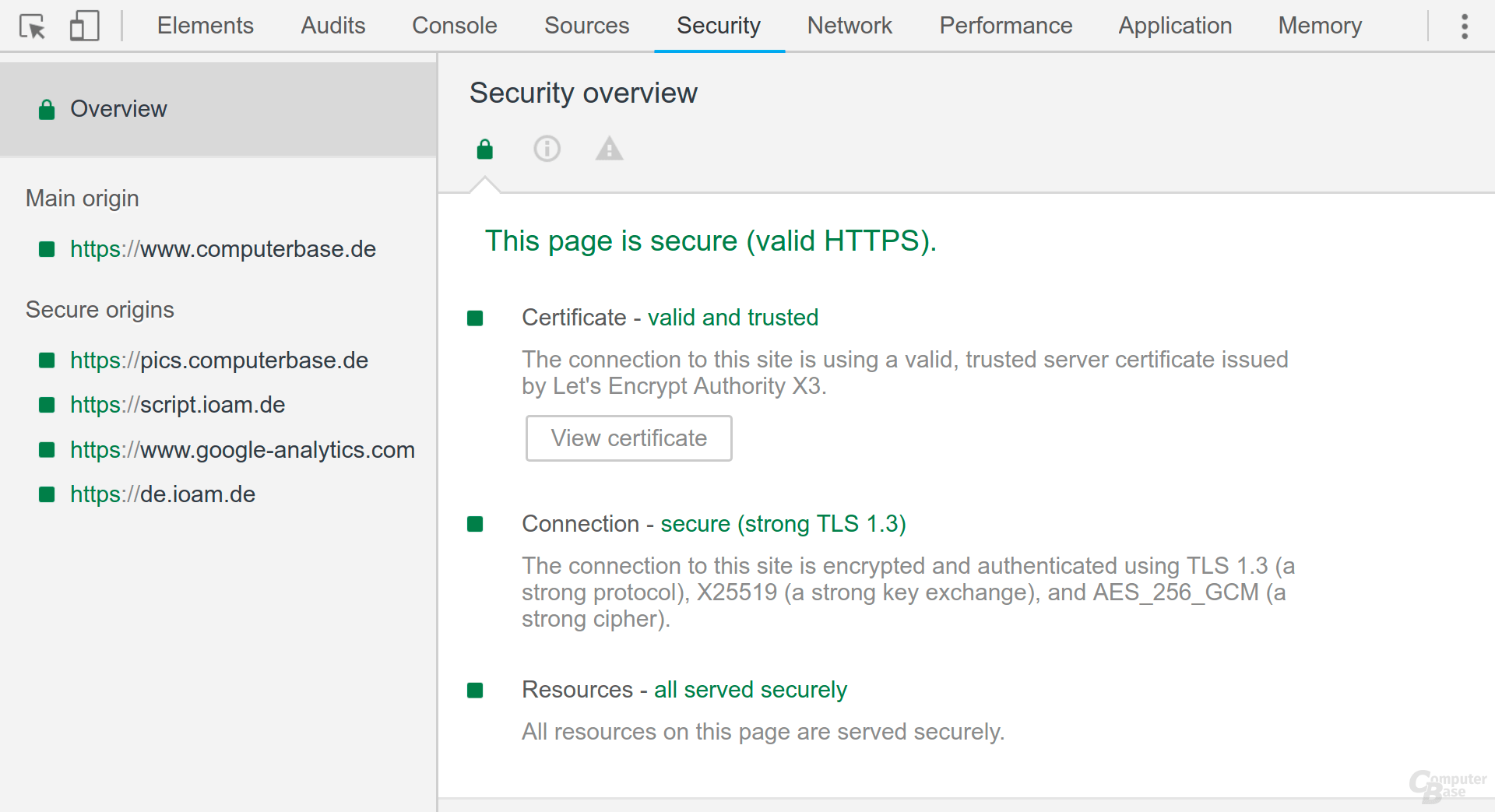

Im Juni 2016 war ComputerBase unter den großen deutschen Tech-Magazinen das erste, das seine Website für bessere Sicherheit und mehr Geschwindigkeit durchgehend auf HTTPS und HTTP/2 umgestellt hat. Auch bei der Einführung des neuen Verschlüsselungsprotokolls TLS 1.3 (Transport Layer Security, sozusagen das „S“ in HTTPS) möchten wir wieder vorne mit dabei sein. Unsere Server sprechen TLS 1.3 schon seit rund vier Wochen und einzelne Browser wie Firefox 63 Beta haben es seitdem beim Surfen auf ComputerBase bereits genutzt. Jetzt hält TLS 1.3 Einzug in die stabilen Versionen von Chrome 70 und Firefox 63. Für Edge und Safari befindet sich TLS 1.3 in Entwicklung.

TLS 1.3 ist ein Major Upgrade

Der kleine Versionssprung von TLS 1.2 auf TLS 1.3 suggeriert überschaubare Änderungen, aber tatsächlich fallen jene sehr umfangreich aus. TLS 1.3 (RFC 8446, August 2018) unterstützt im Gegensatz zu TLS 1.2 (RFC 5246, August 2008) ausschließlich moderne Krypto-Algorithmen und verbietet viele veraltete Krypto-Algorithmen, die zum Beispiel keine Perfect Forward Secrecy bieten oder aus anderen Gründen als unsicher beziehungsweise schwer zu implementieren gelten.

Darüber hinaus benötigt bei TLS 1.3 das Aushandeln der Verschlüsselungsparameter zwischen Browser und Server („Handshake“) nur noch einen anstatt zwei Round-Trips, was den ersten Seitenaufruf um die Größenordnung einer Paketumlaufzeit (Round Trip Time, RTT, „Ping-Zeit“) beschleunigt. Da eine einmal aufgebaute Verbindung zwischen Browser und Server ohnehin bestehen bleibt, ergibt sich bei weiteren Seitenaufrufen durch TLS 1.3 dann kein Performance-Vorteil mehr. In einem langsamen WLAN oder Mobilfunknetz kann TLS 1.3 den ersten Seitenaufruf also spürbar beschleunigen, wohingegen man in schnellen Netzen mit Round-Trip-Times im unteren zweistelligen Millisekundenbereich davon eher nichts merken wird.

Testen der TLS-1.3-Unterstützung

Um festzustellen, ob eine Website TLS 1.3 unterstützt, bieten sich neben den Developer Tools der verschiedenen Browser insbesondere die bekannte Website SSL Server Test („SSL“ ist die alte Bezeichnung von TLS) sowie das Bash-Script testssl.sh (Linux, macOS) an. Dass der Verbindungsaufbau mit TLS 1.3 tatsächlich einen Round-Trip weniger benötigt, lässt sich zum Beispiel nachvollziehen, indem man die Ausgabe der folgenden beiden cURL-Aufrufe in einer brandneuen Linux-Distribution vergleicht (wir haben dazu das aktuelle Daily Build von Ubuntu 18.10 genutzt):

curl -w "%{time_appconnect}" --tls-max 1.3 https://www.computerbase.de/

curl -w "%{time_appconnect}" --tls-max 1.2 https://www.computerbase.de/

Auf einem System mit 15–20 ms Paketumlaufzeit zu ComputerBase gibt der erste Befehl rund 40 ms aus (20 ms für den Handshake von TCP/IP + 20 ms für den Handshake von TLS 1.3) und der zweite Befehl gibt rund 60 ms aus (20 ms für den Handshake von TCP/IP + 40 ms für den Handshake von TLS 1.2).

Wildcard-Zertifikate von Let's Encrypt und ECDSA

Vor der jetzigen Einführung von TLS 1.3 haben wir auch im Frühjahr schon an unserem TLS-Setup geschraubt. Seit März nutzt ComputerBase ein Wildcard-Zertifikat von Let's Encrypt, das im Gegensatz zu einem (Wildcard-)Zertifikat klassischer Zertifizierungsstellen zwar nur 90 Tage anstatt ein paar Jahre gültig ist, aber dank des maßgeblich von Let's Encrypt entwickelten ACME-Protokolls automatisiert erneuert werden kann.

Genau genommen nutzen wir seitdem nicht nur ein Wildcard-Zertifikat, sondern zwei Wildcard-Zertifikate: eines ganz klassisch mit RSA-Signatur für Legacy-Browser und eines mit ECDSA-Signatur für moderne Browser, was nochmal einen Tacken mehr Performance bieten kann.

Downloads

-

Google Chrome Download

3,1 SterneGoogle Chrome ist der meistgenutzte Browser, bietet aber keinen nennenswerten Tracking-Schutz.

- Version 131.0.6778.204/.205 Deutsch

- Version 132.0.6834.57 Beta Deutsch

- Version 109.0.5414.120 Deutsch

-

Mozilla Firefox Download

4,7 SterneFirefox ist ein freier Browser der gemeinnützigen Mozilla Foundation mit vielen Erweiterungen.

- Version 128.5.2 ESR Deutsch

- Version 134.0 Beta 10 Deutsch

- +2 weitere