Neuer Wurm: Kryptominer erkennt Spiele und schaltet sich ab

Bitdefender hat eine neue Kombination aus Wurm und Kryptominer entdeckt, die Spieler im Visier hat und möglichst lange unentdeckt bleiben möchte. Dies erreicht der Beapy/PCASTLE getaufte Schädling, indem er sich beim Starten von Spielen wie Counter Strike, League of Legends oder Grand Theft Auto deaktiviert.

Der Kryptominer erkennt die Spiele und bestimmte Anwendungen anhand einer hinterlegten Prozessliste. Durch die Deaktivierung bei der Ausführung von Spielen verringert der Kryptominer die Leistung der Spiele nicht und fällt auf betroffenen Systemen somit nicht so schnell auf. Sobald die Spiele beendet werden, wird das Minen im Hintergrund fortgesetzt.

Auch Task Manager stoppt Mining

In der Prozessliste steht aber auch der Windows Task Manager, so dass die CPU-Auslastung abfällt, sobald der Nutzer diesen startet und nach der Ursache für die hohe Last suchen möchte, die sich etwa in schneller drehenden Lüftern äußern kann.

Parallelen zum EternalBlue-Exploit

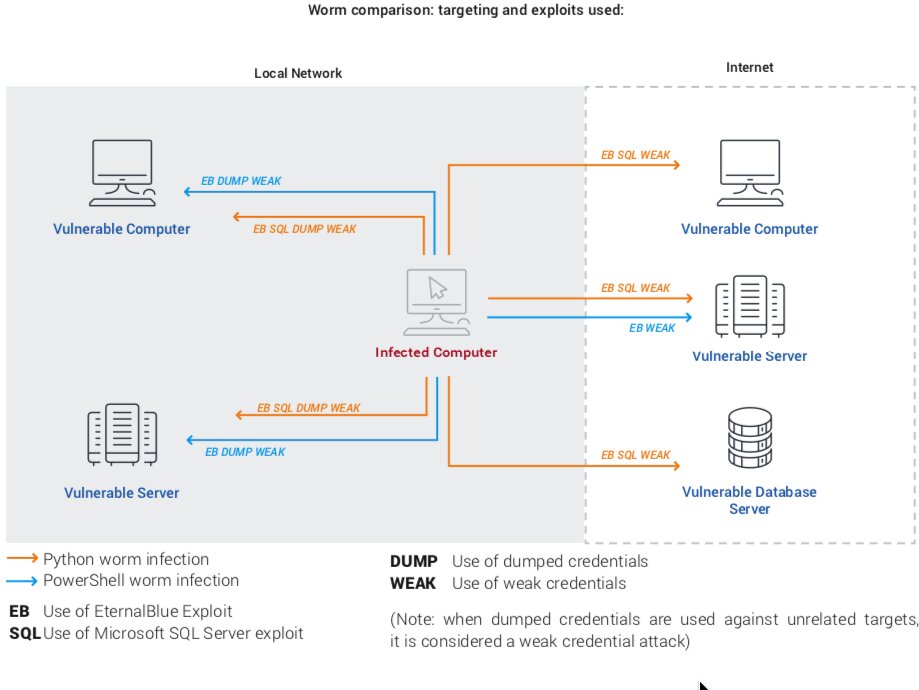

Der Kryptominer schürft die Kryptowährung Monero (XMR), wobei im Falle von Beapy/PCASTLE sowohl die leistungsstarken CPU- als auch GPU-Ressourcen des Gaming-PCs genutzt werden, um Monero zu schöpfen. Der Schädling besteht aus Python- und PowerShell-Komponenten, um einen Kryptominer mit einem Wurm zu kombinieren. Die Infizierung der Systeme erfolgt über nicht geschlossene Schwachstellen, die laut Bitdefender dem gefährlichen EternalBlue-Exploit ähnlich sind, der Programmierfehler in der SMB-Implementierung von Windows ausnutzt und auch von WannaCry genutzt wird. Die Schwachstelle war jahrelang von der NSA genutzt worden, bevor man sie nach Enthüllungen Microsoft meldete.

Infizierung über modifizierten DriveTheLife-Installer

Derzeit gelangt die Wurm-Kryptominer-Kombination über eine modifizierte Version des Programms DriveTheLife auf viele Systeme, die automatisch Treiber auf einem System aktualisiert.

Erstmals bemerkt wurde Beapy/PCASTLE Ende 2018 und hat sich seitdem in vielen Regionen weltweit verbreitet. Einige Module des Wurm-Kryptominers wurden seitdem von ihren Entwicklern ständig aktualisiert, um sie zu verbessern und zu verstecken.