Tails 4.19 Release Candidate: Mehr Anonymität und Privatsphäre testen

Tails steht für „The Amnesic Incognito Live System“ und ist ein Live-Betriebssystem auf Basis von Debian GNU/Linux, das primär darauf ausgerichtet ist, die Anonymität und Privatsphäre von Nutzern bestmöglich zu wahren. Jetzt suchen die Entwickler des freien Betriebssystems Tester für den Release Candidate der neuen Version 4.19.

Tails 4.19 testen und verbessern

Nachdem die Macher hinter dem Debian-Derivat zuletzt mit Tails 4.18 unter anderem den Tor Browser sowie den Mail-Client Mozilla Thunderbird aktualisiert und damit potenzielle Angriffsmöglichkeiten beseitigt haben, ist jetzt Tails 4.19 so gut wie startklar und der erste Release Candidate Tails 4.19 RC1 (ISO) steht bereit.

Um vor dem Release der finalen Version von Tails 4.19, die am 1. Juni erscheinen soll, die letzten rauen Kanten abzufeilen, bitten die Entwickler um die Hilfe freiwilliger Tester. Insbesondere die Funktionalitäten des Tor Netzwerks sollen nochmal genauestens unter die Lupe genommen und ausgiebig getestet werden.

We're particularly interested in you testing diverse and rare network configurations:

- When connecting to Tor without bridges fails.

- When Tails is not connected to a local network yet.

- When disconnecting from a Wi-Fi network with Internet connectivity and then reconnecting to a different Wi-Fi network without Internet connectivity.

- When disconnecting from Wi-Fi network that don't require Tor bridges and the reconnecting to different Wi-Fi network that requires Tor bridges.

- When connecting to a Tor bridge that works at first but then stops working.

- When connecting to the Internet using a proxy.

Tell us if anything is unclear, confusing, or not working as you would expect.

Tester, die den Release Candidate von Tails 4.19 testen, sind dazu angehalten, ihr Feedback an tails-testers~~boum.org zu senden.

Tor als Tor zum Internet

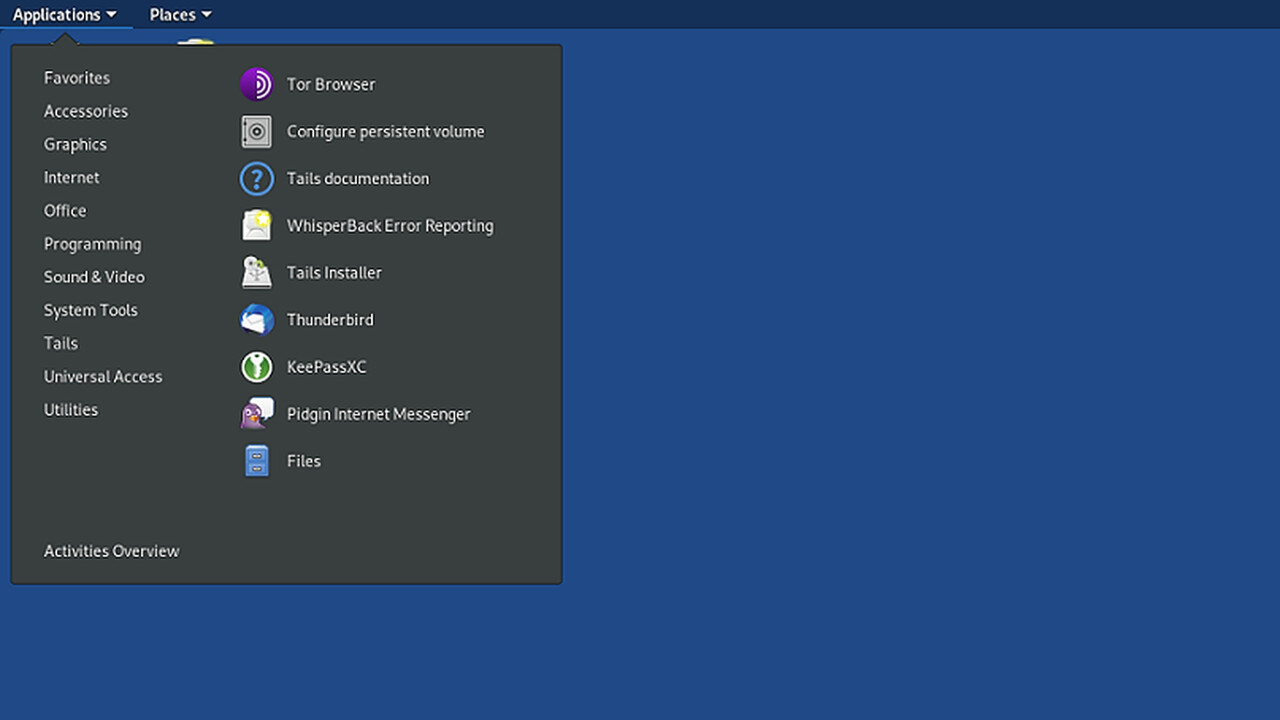

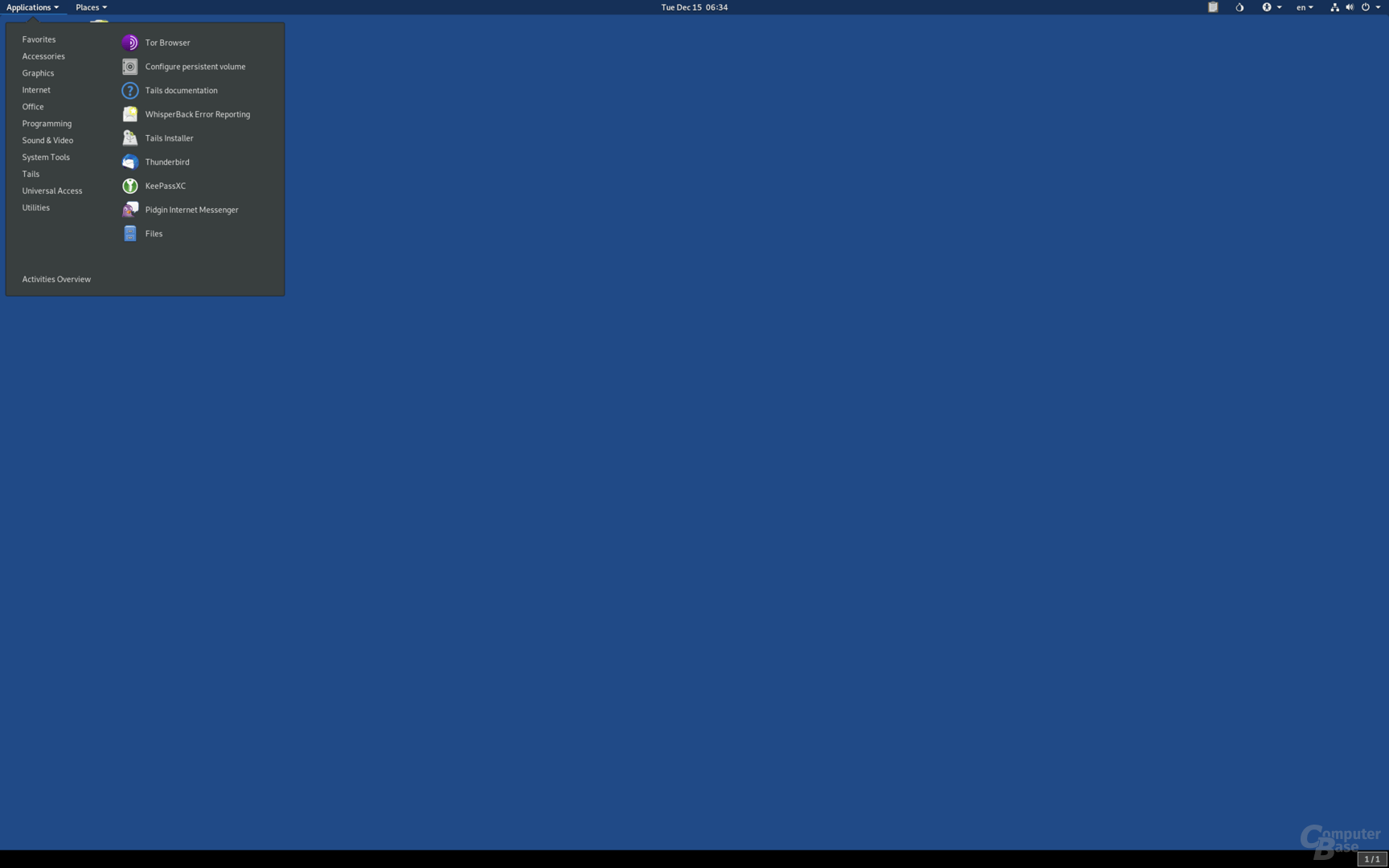

Tails beinhaltet verschiedene Programme, die im Hinblick auf Sicherheit, Datenschutz und Privatsphäre vorkonfiguriert wurden: Webbrowser, Instant Messenger und Mail-Client leiten ihren gesamten Traffic ausnahmslos über das Tor-Netzwerk.

Sämtliche Software, die unter Tails zum Einsatz kommt, ist so konfiguriert, dass sie sich über den Tor-Client mit dem Internet verbindet. Anwendungen, die versuchen sich direkt mit dem Internet zu verbinden, werden aus Sicherheitsgründen automatisch geblockt.

Das Betriebssystem unterstützt zudem die Nutzung von alternativen und öffentlich nicht aufgelisteten Eingangspunkten in das Tor-Netzwerk, sogenannte Tor-Brücken, über die es zum Beispiel Internetprovidern schwieriger – jedoch nicht unmöglich – wird festzustellen, dass der Anwender das Tor-Netzwerk benutzt.

Das Betriebssystem im Arbeitsspeicher

Tails ist im Auslieferungszustand so konfiguriert, nicht die Festplatte des Computers zu nutzen, auf dem es ausgeführt wird. Auch dann nicht, wenn eine entsprechend große Auslagerungsdatei (Swap) zur Verfügung steht.

Tails läuft ausschließlich im Arbeitsspeicher, der beim Herunterfahren automatisch gelöscht wird, und auf dem USB-Speichermedium. So soll verhindert werden, dass Spuren des Live-Systems auf dem Computer hinterlassen werden, auf dem Tails ausgeführt wurde.

Auch Whistleblower Edward Snowden hat das freie Betriebssystem in der Vergangenheit im Bezug auf seine Vorreiterrolle in Sachen Datenschutz vielfach in seinen Postings auf Twitter erwähnt und empfohlen.

TAILS (@Tails_live, https://t.co/Re3LzE4WdO) is the most accessible for normal folks looking to "torify" non-browser traffic, and a gentle introduction to Linux (which is still gonna be a learning experience). You can boot it from a USB stick without overwriting your everyday OS. https://t.co/eHqYarXFjZ

— Edward Snowden (@Snowden) December 13, 2017

Die umfangreiche deutschsprachige Dokumentation sowie die offizielle Website des Projektes erleichtern den Einstieg in Tails ungemein.