Updates verfügbar oder geplant: Unzählige Sicherheitslücken in AMD-CPUs und Intel-Produkten

AMDs Prozessoren inklusive Ryzen 7000 und aktueller Epyc weisen diverse Lücken auf. Auch unzählige Intel-Produkte bekommen Updates. Einmal mehr zeigt sich, dass kein Produkt sicher ist und ständig nachgebessert werden muss, um ein Mindestmaß zu gewähren. Dieses Mal trifft es schwerpunktmäßig AMD, aber auch Intel.

Viele BIOS-Updates für AMD-Prozessoren verfügbar

Die gute Nachricht zuerst: Für viele der jetzt veröffentlichten Lücken gibt es schon BIOS-Updates, letzte Anpassungen erfolgen aktuell und noch nicht gepatchte Prozessoren sollen im März dieses Jahres ein Update erhalten.

Einige der Patches sind jedoch von letzter Woche oder aus dem späten Januar 2024, also vermutlich bei den meisten BIOS-Varianten noch nicht eingepflegt worden. Hier wird in Zukunft also ein weiteres Update anstehen, was sich je nach Mainboardhersteller und Modell aber auch Wochen und Monaten ziehen kann.

Wie üblich geht es bei den Sicherheitslücken entweder um das Erschleichen höherer Rechte im System oder die Möglichkeit zur Ausführung von Schadcode. Die Hürden sind auch in diesem Fall oft hoch, da lokaler, direkter Zugriff auf das System möglich sein muss, da das Profi-Geschäft und damit Server mit sensiblen Daten ebenfalls stark betroffen ist, sind Vorsichtsmaßnahmen so schnell es geht angebracht.

Umfangreiches Ausmaß reicht Jahre zurück

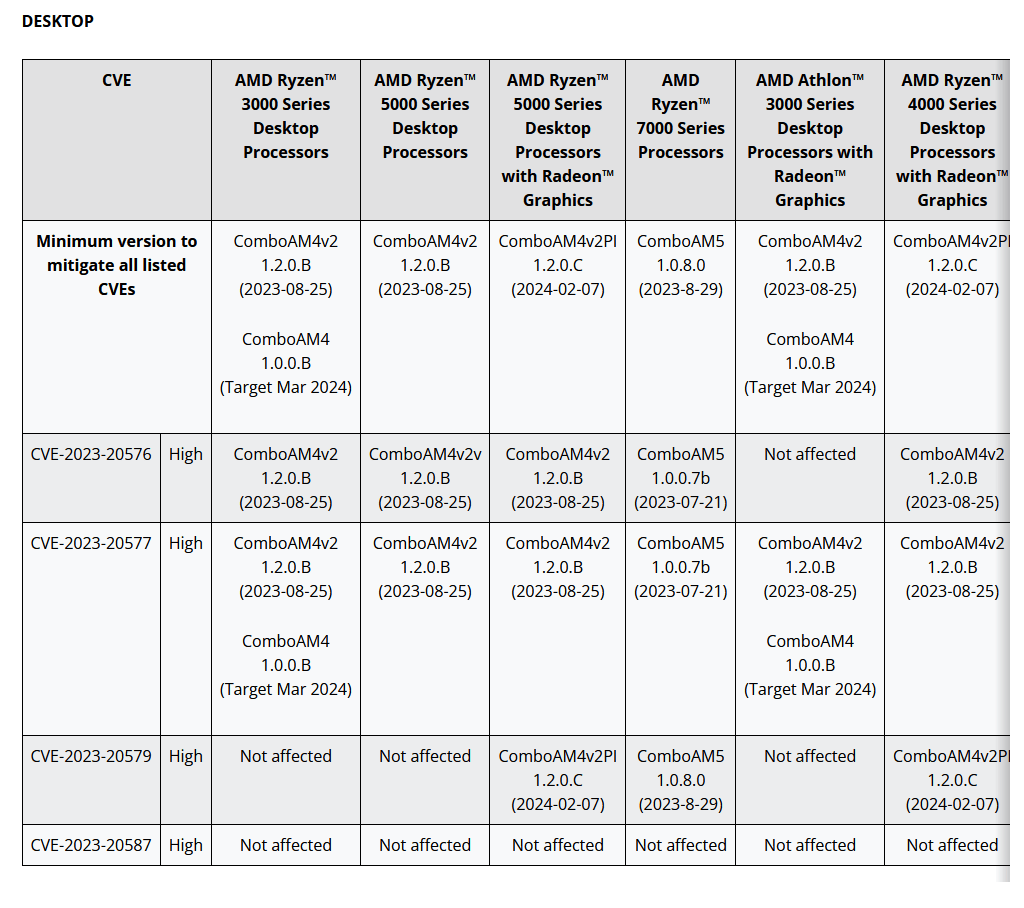

Interessant ist das Ausmaß: Jeder Epyc-Prozessor von Generation eins bis vier ist betroffen, bei den Ryzen alles von Ryzen 3000 bis Ryzen 7000 sowohl im Desktop als auch Notebook. Ausgenommen sind lediglich die ganz neuen Produkte alias Ryzen 8000 im Desktop und Notebook, dort sind die AGESA-Varianten bereits ab Werk gepatcht. Für den Desktop-PC liefert AMD bereits online eine komplette Übersicht der betroffenen CPUs.

Richtig stark hat es das Embedded-Segment erwischt, hier gibt es neben der globalen Übersicht noch eine extra Unterseite, die Sicherheitslücken auflistet, die bis in das Jahr 2020 zurückreichen und nun erst beseitigt wurden respektive werden. Fast in jedem Fall ist dabei der AMD Platform Secure Processor (PSP), neuerdings AMD Secure Processor (ASP) genannt, betroffen – ein alter Bekannter wie Intels SGX-Einfallstor, das auch in jedem Jahr neue Probleme bringt.

Aber auch AMDs Secure Encrypted Virtualization hat mit zwei Lücken zu kämpfen, die es zu beheben gilt – wie zuletzt Ende 2023 bei „CacheWarp“. AMDs übernommene Produkte von Xilinx sind ebenfalls nicht vor Sicherheitslücken gefeilt.

Viele Sicherheitslücken bei Intel, aber fast alles nur Nebenschauplätze

Intels Übersichtsseite im Security-Bereich erschlägt den Nutzer mit neuen Meldungen zu Problemen derzeit. Bei fast allen Problemen ist jedoch Software wie beispielsweise für XTU die Ursache, die in der Vergangenheit bereits des Öfteren aufgefallen waren. Aber auch für Thunderbolt gibt es einige Updates, sowohl beim Treiber als auch der Firmware.

Intel war bei der Lösung aller Probleme dabei schnell: Für jedes gibt es bereits einen Patch respektive neue Firmware. Die Updates müssen mitunter aber umständlich alle einzeln bezogen werden, bis sie später in Auto-Updates und eventuell auch über Windows Update eingepflegt werden.