Hallo,

mal wieder ein Problem, entweder bin ich zu doof oder es ist schon zu spät

Also ich will auf meinem Debian Server SSH mit Keyfile(RSA) und Login realisieren, soweit ja eigentlich kein Thema.

Ich erstelle mit PuttyGen den RSA Key (SSH-2) mit 2048 bit, speichere den privaten und kopiere den pub mit winscp in das zuvor erstelle Verzeichnis .ssh in /home/user.

Dann führe ich folgendes aus: cat rsa.pub >> authorized_keys (im .ssh Verzeichnis).

Zuvor habe ich mittels touch die authorized_keys Datei erstellt und mit 600 Rechten versehen.

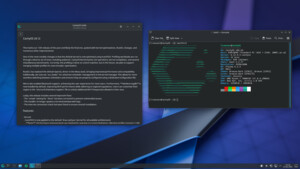

Dann hab ich in der /etc/ssh/sshd_config folgendes:

Das ist doch soweit alles richtig ? Oder muss das AuthorizedKeysFile vor %h/.ssh/authorized_keys weg, denke eher nicht

Dann ssh neustarten und nun sollte ich mich mittels Putty ja nur noch mit dem gültigen Key einloggen können, den man in Putty hinterlegt, bzw den Pfad zu diesem angibt, aber Pustekuchen, ich kann mich weiter ohne Private Key einloggen o.O

Ich hab nun 4 verschiedene bzw gleiche Anleitungen befolgt, habe sogar die Keys auf dem Server direkt erstellt mit ssh-keygen aber nichts funktioniert

Anbei mal die ganze sshd_conf:

Jemand nen Plan wieso das ganze nicht funktioniert ?!

mal wieder ein Problem, entweder bin ich zu doof oder es ist schon zu spät

Also ich will auf meinem Debian Server SSH mit Keyfile(RSA) und Login realisieren, soweit ja eigentlich kein Thema.

Ich erstelle mit PuttyGen den RSA Key (SSH-2) mit 2048 bit, speichere den privaten und kopiere den pub mit winscp in das zuvor erstelle Verzeichnis .ssh in /home/user.

Dann führe ich folgendes aus: cat rsa.pub >> authorized_keys (im .ssh Verzeichnis).

Zuvor habe ich mittels touch die authorized_keys Datei erstellt und mit 600 Rechten versehen.

Dann hab ich in der /etc/ssh/sshd_config folgendes:

Code:

RSAAuthentication yes

PubkeyAuthentication yes

AuthorizedKeysFile %h/.ssh/authorized_keysDas ist doch soweit alles richtig ? Oder muss das AuthorizedKeysFile vor %h/.ssh/authorized_keys weg, denke eher nicht

Dann ssh neustarten und nun sollte ich mich mittels Putty ja nur noch mit dem gültigen Key einloggen können, den man in Putty hinterlegt, bzw den Pfad zu diesem angibt, aber Pustekuchen, ich kann mich weiter ohne Private Key einloggen o.O

Ich hab nun 4 verschiedene bzw gleiche Anleitungen befolgt, habe sogar die Keys auf dem Server direkt erstellt mit ssh-keygen aber nichts funktioniert

Anbei mal die ganze sshd_conf:

Code:

# Package generated configuration file

# See the sshd_config(5) manpage for details

# What ports, IPs and protocols we listen for

Port 22

# Use these options to restrict which interfaces/protocols sshd will bind to

#ListenAddress ::

#ListenAddress 0.0.0.0

Protocol 2

# HostKeys for protocol version 2

HostKey /etc/ssh/ssh_host_rsa_key

HostKey /etc/ssh/ssh_host_dsa_key

#Privilege Separation is turned on for security

UsePrivilegeSeparation yes

# Lifetime and size of ephemeral version 1 server key

KeyRegenerationInterval 3600

ServerKeyBits 768

# Logging

SyslogFacility AUTH

LogLevel VERBOSE

# Authentication:

LoginGraceTime 120

PermitRootLogin no

StrictModes yes

RSAAuthentication yes

PubkeyAuthentication yes

AuthorizedKeysFile %h/.ssh/authorized_keys

# Don't read the user's ~/.rhosts and ~/.shosts files

IgnoreRhosts yes

# For this to work you will also need host keys in /etc/ssh_known_hosts

RhostsRSAAuthentication no

# similar for protocol version 2

HostbasedAuthentication no

# Uncomment if you don't trust ~/.ssh/known_hosts for RhostsRSAAuthentication

#IgnoreUserKnownHosts yes

# To enable empty passwords, change to yes (NOT RECOMMENDED)

PermitEmptyPasswords no

# Change to yes to enable challenge-response passwords (beware issues with

# some PAM modules and threads)

ChallengeResponseAuthentication no

# Change to no to disable tunnelled clear text passwords

#PasswordAuthentication yes

# Kerberos options

#KerberosAuthentication no

#KerberosGetAFSToken no

#KerberosOrLocalPasswd yes

#KerberosTicketCleanup yes

# GSSAPI options

#GSSAPIAuthentication no

#GSSAPICleanupCredentials yes

X11Forwarding yes

X11DisplayOffset 10

PrintMotd no

PrintLastLog yes

TCPKeepAlive yes

#UseLogin no

#MaxStartups 10:30:60

#Banner /etc/issue.net

# Allow client to pass locale environment variables

AcceptEnv LANG LC_*

Subsystem sftp /usr/lib/openssh/sftp-server

# Set this to 'yes' to enable PAM authentication, account processing,

# and session processing. If this is enabled, PAM authentication will

# be allowed through the ChallengeResponseAuthentication and

# PasswordAuthentication. Depending on your PAM configuration,

# PAM authentication via ChallengeResponseAuthentication may bypass

# the setting of "PermitRootLogin without-password".

# If you just want the PAM account and session checks to run without

# PAM authentication, then enable this but set PasswordAuthentication

# and ChallengeResponseAuthentication to 'no'.

UsePAM yesJemand nen Plan wieso das ganze nicht funktioniert ?!