Also...

Als

Allererstes bitte unbedingt die

Firmware (Fritz!OS) des Repeaters aktualisieren! ☝️

Mittlerweile ist

Vers. 6.34 aktuell und seit der auf dem ersten Screenshot ersichtlichen V.6.04 ist doch schon einiges passiert - andererseits bleibt schon noch die Frage, warum solch "veraltetes" Gerät, wenn auch "nur" zu Testzwecken, benutzt wird? 🤔

Dann: Was ist denn jetzt das Problem?

Offensichtlich hat der Repeater doch (via WLAN) Verbindung zu einem Netz (192.168.142.x), oder?

Aber wie ist denn die für ihn angedachte Zielfunktionalität, auch als AP oder eben standardmäßiger (WLAN-)Repeater?

Btw.:

Sicherlich ist es ratsam (und wichtig) persönliche Identifizierungsdaten in Screenshots zu "verstecken", aber hier macht es einfach keinen Sinn die MACs aus einem geschlossenen Lokalnetz, da ja wohl nicht am Internet hängt, oder den WLAN-Key geschweige denn die Protokollmeldungen zu verschleiern - weder wird wohl ein hier Hilfswilliger direkt in unmittelbarer Reichweite des WLANs sein, um dort zu spionieren (oder sonstwas zu tun), noch kann ohne Meldungen ein Anhalt für evtl. vorhandene Probleme analysiert werden. 🤷♂️

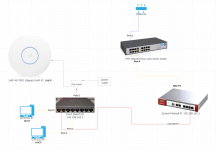

Außerdem noch eine Anmerkung zu den dem Eingangsbeitrag beigefügten Netzplänen:

Der Cisco-Switch ist doch wohl eher ein sog. "dummer" unmanaged Switch, oder?

Insofern hat der auch

keine eigene IP-Adresse, und wenn der Repeater entsprechend meiner jetzigen Auffassung nach nur einfach in diese Struktur mit eingebunden werden soll, sollte doch auch dessen

Eigen-IP aus dem Sub-Adressbereich 192.168.

142.x statisch definiert und zugewiesen sowie die Firewall als Gateway konfiguriert werden.