pelz

Ensign

- Registriert

- Feb. 2007

- Beiträge

- 201

Hallo zusammen,

Ich habe den WG-Client unter Android in Verbindung mit einer Fritzbox 7530 AX und einem Fritzbox Konto eingerichtet, läuft, alles gut.

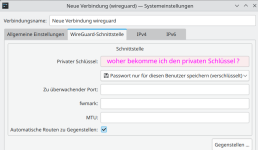

Nun versuchte ich WG auf einem ArchLinux Rechner + KDE Plasma einrichten und habe Null Durchblick über die Vorgehensweise.

Ja, ich habe die "wireguard-tools" installiert und habe mir das Quick Start Video angeschaut und trotzdem verstehe ich die Logik nicht.

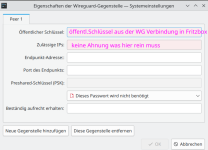

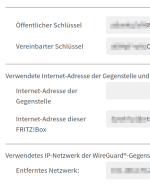

Ich muss doch irgendwie den öffentlichen Schlüssel aus der Fritzbox in die WG Verbindung vom PC integrieren und die FB als Ausgangspunkt zum Internet festlegen.

Frage:

Gibt es eine GUI unter KDE welche einem die Einrichtung von WG erleichtert, also ähnlich wie unter Windows + Android?

Vielen lieben Dank

LG

PS: die "wireguird" aus dem AUR würde ich falls irgendwie möglich vermeiden wollen, da hängten zu viel weitere AUR Pakete dran

Ich habe den WG-Client unter Android in Verbindung mit einer Fritzbox 7530 AX und einem Fritzbox Konto eingerichtet, läuft, alles gut.

Nun versuchte ich WG auf einem ArchLinux Rechner + KDE Plasma einrichten und habe Null Durchblick über die Vorgehensweise.

Ja, ich habe die "wireguard-tools" installiert und habe mir das Quick Start Video angeschaut und trotzdem verstehe ich die Logik nicht.

Ich muss doch irgendwie den öffentlichen Schlüssel aus der Fritzbox in die WG Verbindung vom PC integrieren und die FB als Ausgangspunkt zum Internet festlegen.

Frage:

Gibt es eine GUI unter KDE welche einem die Einrichtung von WG erleichtert, also ähnlich wie unter Windows + Android?

Vielen lieben Dank

LG

PS: die "wireguird" aus dem AUR würde ich falls irgendwie möglich vermeiden wollen, da hängten zu viel weitere AUR Pakete dran