Tails 4.1.1.: Debian-Derivat mit Fokus auf Anonymität und Privatsphäre

Tails steht für „The Amnesic Incognito Live System“ und ist ein Live-Betriebssystem auf Basis von Debian GNU/Linux, das primär darauf ausgerichtet ist, die Anonymität und Privatsphäre von Nutzern bestmöglich zu bewahren. Nun ist das Betriebssystem samt neuem Linux Kernel und frischen Paketen in der Version 4.1.1. erschienen.

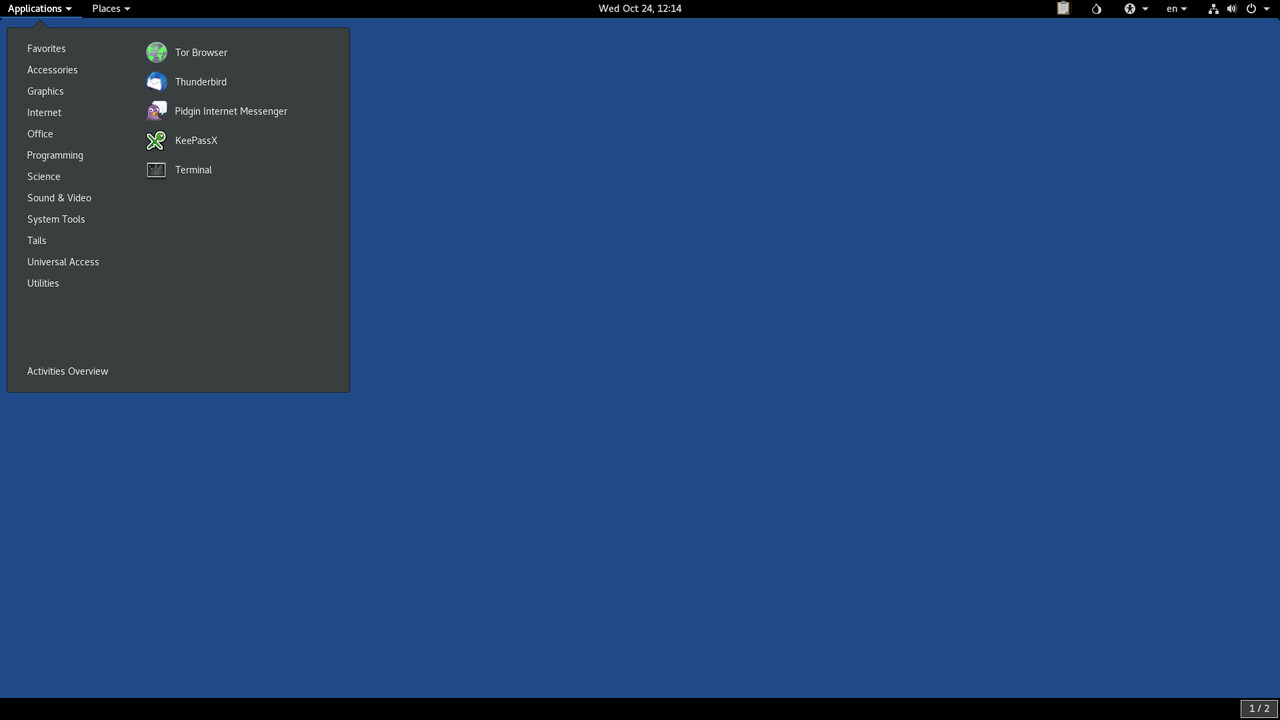

Tails 4.1.1 – welches auf Debian 10 („Buster“) basiert – stellt dabei ein vollständiges Betriebssystem dar, das direkt von einem USB-Stick oder einer DVD aus genutzt werden kann – unabhängig von dem auf dem Computer installierten Betriebssystem. Als solches bringt die Distribution neben dem recht aktuellen Linux Kernel 5.3.9 auch eine große Zahl an Anwendungen wie LibreOffice 6.1.3, den Mozilla Firefox 68.3.0 und den E-Mail-Client Mozilla Thunderbird in der Version 68.2.2 mit. Über die Repositories des stabilen Zweigs von Debian, kann Tails 4.1.1. auf insgesamt rund 57.000 Pakete zugreifen. Als Desktop-Umgebung kommt Gnome 3 zum Einsatz.

Tails fungiert immer als Live-System, bei entsprechendem Speicherplatz – beispielsweise auf einem USB-Stick – kann aber zusätzlich ein beständiger Speicherbereich („persistent Storage“) angelegt werden, auf dem Daten und Konfigurationen permanent abgelegt werden können. Auch WLAN-Passwörter können auf diese Art und Weise gespeichert werden. Der beständige Speicherbereich ist zudem verschlüsselt.

Sämtlicher Traffic läuft über Tor

Tails beinhaltet verschiedene Programme, die im Hinblick auf die Sicherheit, Datenschutz und Privatsphäre vorkonfiguriert wurden: einen Webbrowser, einen Instant-Messaging-Client, sowie ein E-Mail-Programm, deren gesamter Traffic ausnahmslos über das Tor-Netzwerk geleitet wird.

Sämtliche Software die unter Tails zum Einsatz kommt ist so konfiguriert, dass sie sich über den Tor-Client mit dem Internet verbindet. Anwendungen die versuchen sich direkt mit dem Internet zu verbinden, werden aus Sicherheitsgründen automatisch geblockt. Das Betriebssystem unterstützt zudem die Nutzung von alternativen und öffentlich nicht aufgelisteten Eingangspunkten in das Tor-Netzwerk, sogenannten „Tor Bridges“, mit denen es zum Beispiel Internetprovidern schwieriger – jedoch nicht unmöglich – wird festzustellen, dass der Anwender Tor nutzt.

Tails läuft ausschließlich im Arbeitsspeicher

Die Linux-Distribution ist im Auslieferungszustand so konfiguriert, nicht die Festplatte des Computers zu nutzen auf dem es ausgeführt wird. Auch dann nicht, wenn eine entsprechend große Auslagerungsdatei, Swap, zur Verfügung steht.

Tails läuft ausschließlich im Arbeitsspeicher – der beim Herunterfahren automatisch gelöscht wird – und auf dem USB-Stick. So soll verhindert werden, dass Spuren des Live-Systems auf dem Computer hinterlassen werden, auf dem Tails ausgeführt wurde. Tails gehört somit zu der Gattung der gedächtnislosen („amnesic“) Systemen und verwirft standardmäßig alle Daten beim Herunterfahren.

Kryptographische Werkzeuge

Neben der Ausrichtung auf das Tor-Netzwerk, bringt Tails 4.1.1. auch eine Reihe an kryptographischen Werkzeugen für die Verschlüsselung von Daten mit sich. LUKS, das Standardprogramm zur Festplattenverschlüsselung unter Linux, OpenPGP und HTTPS Everywhere sind standardmäßig mit an Bord und auch Instant Messaging wird über OTR – ein kryptographisches Protokoll, welches Verschlüsselung und Authentifizierung bietet, sowie dem Prinzip der glaubhaften Bestreitbarkeit („plausible deniability“) folgt – abgesichert. Weitere Details und Änderungen können über den offiziellen Changelog eingesehen werden, zudem hilft eine deutschsprachige Dokumentation bei der Inbetriebnahme von Tails 4.1.1. Auch Edward Snowden hat das Betriebssystem in der Vergangenheit vielfach in seinen Postings auf Twitter erwähnt und empfohlen.

TAILS (@Tails_live, https://t.co/Re3LzE4WdO) is the most accessible for normal folks looking to "torify" non-browser traffic, and a gentle introduction to Linux (which is still gonna be a learning experience). You can boot it from a USB stick without overwriting your everyday OS. https://t.co/eHqYarXFjZ

— Edward Snowden (@Snowden) December 13, 2017

Tails feiert sein 10. Jubiläum

Gerade erst hat das Betriebssystem sein 10. Jubiläum gefeiert. Speziell zu diesem Anlass haben die Macher hinter Tails den Artikel Celebrating 10 years of Tails! veröffentlich, welcher neben der Entstehungsgeschichte und der Entwicklung des Betriebssystems auch die Bedrohungseinschätzung durch die NSA und die Auswirkungen der Erwähnung durch Edward Snowden beleuchtet.

Die Redaktion dankt den Community-Mitgliedern „DeusoftheWired“ und „lokon“ für ihre Hinweise zu diesem Update.