Du verwendest einen veralteten Browser. Es ist möglich, dass diese oder andere Websites nicht korrekt angezeigt werden.

Du solltest ein Upgrade durchführen oder einen alternativen Browser verwenden.

Du solltest ein Upgrade durchführen oder einen alternativen Browser verwenden.

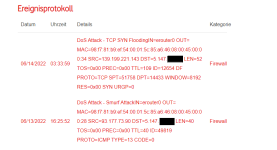

DDOS : Warum würde mich jemand DDOSsen wollen

- Ersteller Blanka

- Erstellt am

- Registriert

- Feb. 2012

- Beiträge

- 6.571

Das läuft völlig automatisch und dient vor allem dazu einfache Sicherheitslücken zu finden.

G

GrayWolf

Gast

Ja das sind Bots die deinen Router auf Sicherheitslücken abklopfen. Nichts besonderes, passiert jedem am Tag 1.000.000x. Für einen DDOS sind die Anfragen auch viel zu weit auseinander.

Das sind irgendwelche Bots die mal kurz auf offene Ports und Sicherheitslücken abklopfen - alles ganz normal - passiert jedem, teilweise mehrmals täglich - für das hat man ja einen Router/Firewall damit die nicht reinkommen.

Ziemlich sicher hat es niemand auf Dich abgesehen. Router/Firewall bez. Firmware aktuell halten und keine Ports aufmachen die es nicht absolut zwingend braucht und nur wenn man weiss was man tut.

Ziemlich sicher hat es niemand auf Dich abgesehen. Router/Firewall bez. Firmware aktuell halten und keine Ports aufmachen die es nicht absolut zwingend braucht und nur wenn man weiss was man tut.

Raijin

Fleet Admiral

- Registriert

- Nov. 2007

- Beiträge

- 18.285

Die wenigsten Angriffe im Internet sind zielgerichtet. Bots und Portscanner mit anschließenden Wörterbuchattacken laufen vollautomatisch. Auf diesem Wege wird wie mit einer Schrotflinte in die Routermenge gefeuert und geschaut was man getroffen hat. Deswegen ist es so wichtig, den Router stets mit aktuellen Updates zu versorgen und Zugänge von außen - Portweiterleitungen - zu vermeiden bzw. falls nötig über VPN zu realisieren.

Cl4whammer!

Lt. Commander

- Registriert

- Aug. 2008

- Beiträge

- 2.044

Hat man sowas eingentlich auch wenn man keine Public IP hat? Bei der Deutschen Glasfaser hat man ja so einen IPv4<->IPv6 konvertierungtunnelkram das man nichtmal eine Public IP hat.

@Blanka

Kann mich den Vorrednern nur anschließen. Sehr oft geschehen solche Angriffe absolut willkürlich.

Hatte aber auch bereits Fälle, wo ich gezielt beim Spielen angegriffen wurde. Zwar schützt dann einen die Firewall, jedoch schnallt der Ping ins unermessliche, sodass ein Spieler nicht mehr effektiv an einer Partie teilnehmen kann.

Kann mich den Vorrednern nur anschließen. Sehr oft geschehen solche Angriffe absolut willkürlich.

Hatte aber auch bereits Fälle, wo ich gezielt beim Spielen angegriffen wurde. Zwar schützt dann einen die Firewall, jedoch schnallt der Ping ins unermessliche, sodass ein Spieler nicht mehr effektiv an einer Partie teilnehmen kann.

- Registriert

- Aug. 2007

- Beiträge

- 12.496

Werden icmp Anfragen nicht verworfen damit die Gegenseite nichts von der Existenz vom Router mitbekommt?wern001 schrieb:Man kann auch einen vernünftigen Router nehmen, der IP-Adressen die Portscanns machen für 24 h oder so blockiert.

G

GrayWolf

Gast

wern001 schrieb:Man kann auch einen vernünftigen Router nehmen, der IP-Adressen die Portscanns machen für 24 h oder so blockiert.

"No route to host" --> Da ist nix.Engaged schrieb:Werden icmp Anfragen nicht verworfen damit die Gegenseite nichts von der Existenz vom Router mitbekommt?

Timeout --> Da ist was.

Diese "Stealth-Modes" der "anständigen Router" bringen gar nichts. Das ist Schlangenöl, da ich über die Struktur ob eine IP connected ist weiß da ist was egal ob oder wie sie antwortet. Das gleiche gilt auch für die Firewalleinstellungen dass Packete gedropped werden anstatt rejected. Das trifft nur die Nutzer die eventuell ewig auf den Timeout warten aber keinen Angreifer.

Raijin

Fleet Admiral

- Registriert

- Nov. 2007

- Beiträge

- 18.285

@Engaged : So wie zB nmap mit diversen anderen Techniken "pingen" kann, also nicht nur banales ICMP, sondern auch zB mit TCP SYN, kann sich ein Bot ebenfalls dieser Techniken bedienen. Es reicht, dass einer dieser Versuche ein auswertbares Ergebnis liefert und schon ist der Host als online klassifiziert.

Deswegen ist es ja auch üblich, dass eine WAN-Firewall auf default drop steht und nicht auf default deny/reject. Letzteres liefert nämlich sofort die Information, dass unter dieser IP irgendetwas sitzt, das antwortet - egal wie und womit es antwortet.

@GrayWolf : Nicht ganz. Ein Timeout heißt nicht zwingend, dass da etwas sitzt, das nur nicht antwortet, zumindest nicht in der Form.

Deswegen ist es ja auch üblich, dass eine WAN-Firewall auf default drop steht und nicht auf default deny/reject. Letzteres liefert nämlich sofort die Information, dass unter dieser IP irgendetwas sitzt, das antwortet - egal wie und womit es antwortet.

@GrayWolf : Nicht ganz. Ein Timeout heißt nicht zwingend, dass da etwas sitzt, das nur nicht antwortet, zumindest nicht in der Form.

wern001

Admiral

- Registriert

- Mai 2017

- Beiträge

- 8.832

GrayWolf schrieb:Diese "Stealth-Modes" der "anständigen Router" bringen gar nichts.

Da ist kein Stealth-Modus. IP-Adressen die hintereinander viele anfragen stellen werden blockiert. Auf auf Portweiterleitungen. Das ganze läuft bei meinen lieblingsrouter (Lancom) unter DOS protection

Zuletzt bearbeitet:

Ähnliche Themen

- Antworten

- 15

- Aufrufe

- 1.018

U

- Antworten

- 40

- Aufrufe

- 1.561

- Antworten

- 20

- Aufrufe

- 2.493

- Antworten

- 3

- Aufrufe

- 1.655