Hallo!

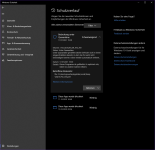

Manchmal zeigt der MS Defender eine relativ kryptische Warnung, man erkennt nicht wirklich, welche Datei infiziert sei.

Frage: Gibt es beim Defender irgendwo die Möglichkeit, dessen Funde, Aktionen gleich oder auch später tiefer zu prüfen?

Also wie bei manch anderen AV-Tools, welche Funde und Aktionen detailliert dokumentieren? (Betonung auf Detail).

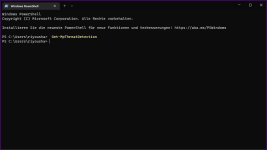

Denn was soll man mit so Meldungen anfangen: "file: D:\$RECYCLE.BIN\S-1-4-12-113068799-2526415959-1796730380-1002\$RKWJJ1Y\abc123.exe" (exe Name nur erfunden, aber so ähnliche Meldungen gibt es echt)

Wie die tatsächliche Datei hieß? Keine Ahnung, aber diesen Namen scheint sich Defender ausgedacht zu haben. Oder passiert das umbenennen im Papierkorb? Keine Ahnung.

Klar passiert dies nur, wenn er einen Verdacht gegen eine Datei hat, welche im Papierkorb liegt (ansonsten ist der Dateiname korrekt angegeben).

Wobei auch komisch: Solange die verdächtige Datei (wie auch immer die in echt hieß) im Dateisystem weilte, war es ihm egal. Beim Löschen: egal. Doch sobald man den Papierkorb leert - dann kommt die Warnung.

Manchmal zeigt der MS Defender eine relativ kryptische Warnung, man erkennt nicht wirklich, welche Datei infiziert sei.

Frage: Gibt es beim Defender irgendwo die Möglichkeit, dessen Funde, Aktionen gleich oder auch später tiefer zu prüfen?

Also wie bei manch anderen AV-Tools, welche Funde und Aktionen detailliert dokumentieren? (Betonung auf Detail).

Denn was soll man mit so Meldungen anfangen: "file: D:\$RECYCLE.BIN\S-1-4-12-113068799-2526415959-1796730380-1002\$RKWJJ1Y\abc123.exe" (exe Name nur erfunden, aber so ähnliche Meldungen gibt es echt)

Wie die tatsächliche Datei hieß? Keine Ahnung, aber diesen Namen scheint sich Defender ausgedacht zu haben. Oder passiert das umbenennen im Papierkorb? Keine Ahnung.

Klar passiert dies nur, wenn er einen Verdacht gegen eine Datei hat, welche im Papierkorb liegt (ansonsten ist der Dateiname korrekt angegeben).

Wobei auch komisch: Solange die verdächtige Datei (wie auch immer die in echt hieß) im Dateisystem weilte, war es ihm egal. Beim Löschen: egal. Doch sobald man den Papierkorb leert - dann kommt die Warnung.