Ich fange jetzt einfach mal mit der neuen externen Festplatte an. Also Veracrypt Schnell-Formatierung - und gut ist.

Hierzu gleich aber nochmal eine Frage:

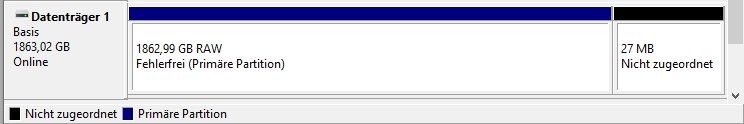

In der Veracrypt-Anleitung wird darauf hingewiesen, dass nur unpartionierte Festplatten verschlüsselt werden. Also die frisch in der Windows-Datenträgerwaltung angelegte Partition wieder gelöscht. (Mach ich halt immer so, um eine Zuweisung/ Laufswerksbuchstaben zu erhalten)

Jetzt bei der Vorbereitung der Verschlüsselung warnt Veracrypt aber - mE im Widerspruch zu obigem Hinweis - vor der Verschlüsselung der gesamten unpartitionierten Festplatte, weil so die Festplatte eventuell beim Mounten zerstört werden könnte(?!) Ob ich also doch nicht lieber eine Partition anlegen und nur diese verschlüsseln möchte.

Ja nee iss klar.

Mach ich dann, auch wenn ich den logischen Faux-Pas nicht verstehe, halt einfach mal? Auf die dabei paar verlorene Bytes soll es dabei jedenfalls nicht ankommen.

Hierzu gleich aber nochmal eine Frage:

In der Veracrypt-Anleitung wird darauf hingewiesen, dass nur unpartionierte Festplatten verschlüsselt werden. Also die frisch in der Windows-Datenträgerwaltung angelegte Partition wieder gelöscht. (Mach ich halt immer so, um eine Zuweisung/ Laufswerksbuchstaben zu erhalten)

Jetzt bei der Vorbereitung der Verschlüsselung warnt Veracrypt aber - mE im Widerspruch zu obigem Hinweis - vor der Verschlüsselung der gesamten unpartitionierten Festplatte, weil so die Festplatte eventuell beim Mounten zerstört werden könnte(?!) Ob ich also doch nicht lieber eine Partition anlegen und nur diese verschlüsseln möchte.

Ja nee iss klar.

Mach ich dann, auch wenn ich den logischen Faux-Pas nicht verstehe, halt einfach mal? Auf die dabei paar verlorene Bytes soll es dabei jedenfalls nicht ankommen.

Zuletzt bearbeitet: