Du verwendest einen veralteten Browser. Es ist möglich, dass diese oder andere Websites nicht korrekt angezeigt werden.

Du solltest ein Upgrade durchführen oder einen alternativen Browser verwenden.

Du solltest ein Upgrade durchführen oder einen alternativen Browser verwenden.

Veracrypt - USB Stick aus versehen neu formatiert mit Windows Schnellformatierung

- Ersteller $$mg92$$

- Erstellt am

Dr. McCoy

Fleet Admiral

- Registriert

- Aug. 2015

- Beiträge

- 12.119

$$mg92$$ schrieb:Macht es ein Unterschied

Ja, es bedeutet einen Unterschied, weil Windows ggf. wieder irgendwelche Daten im Hintergrund auf den Stick schreiben könnte, was aber unbedingt zu verhindern ist. Abgesehen davon, führt man eine Datenrettung an einer 1:1-Kopie durch, nicht am Original.

redjack1000

Fleet Admiral

- Registriert

- März 2022

- Beiträge

- 13.821

Das mach mal.$$mg92$$ schrieb:Will den Klon mit Knoppix erstellen.

CU

redjack

Uridium

Commander

- Registriert

- Juni 2005

- Beiträge

- 2.200

Das ist zu vernachlässigen, du arbeitest ja an der entschlüsselten Schicht (da ist der Bereich halt defekt). Dass der Stick (auf der oberen Schicht) FAT32 formatiert ist, aber nicht. FAT32 hat, sofern ich mich nicht täusche, keine Backup 'File Allocation Table' und dürfte nicht mehr präsent sein. Das heißt, die Daten wirst Du vermutlich mit Testdisk nicht retten können, sondern nur noch mit Tools wie 'Photorec' (Rohdatenkopfanalyse) und ähnlichem. Je nach Fragmentierungsgrad kann es dann nicht allzu rosig aussehen.

Zuletzt bearbeitet:

User007

Vice Admiral

- Registriert

- Feb. 2008

- Beiträge

- 6.407

$$mg92$$ schrieb:Das Dateisystem war ursprünglich FAT32 (als alles noch in Ordnung war und verschlüsselt). Jetzt ist es NTFS nachdem es ausversehen formatiert wurde.

Oh, dann hatte ich das die ganze Zeit leider gar nicht richtig zugeordnet - ich hatte das so aufgefasst, dass zweimal, sowohl mit FAT32 als auch NTFS, formatiert worden war.

Wenn demnach also vom Ursprungszustand nur einmal mit NTFS Schnellformatiert wurde, kann das natürlich eine Chance für eine aussichtsreiche Sicherung der Daten bedeuten.

Eine Wiederherstellung in den Ursprungszustand seh' ich allerdings eher nach wie vor nicht von Erfolg gekrönt.

Wenn demnach also vom Ursprungszustand nur einmal mit NTFS Schnellformatiert wurde, kann das natürlich eine Chance für eine aussichtsreiche Sicherung der Daten bedeuten.

Eine Wiederherstellung in den Ursprungszustand seh' ich allerdings eher nach wie vor nicht von Erfolg gekrönt.

$$mg92$$ schrieb:Kann das eine Rolle spielen?

Um (entschlüsselte) Daten sequentiell vom Medium zu kopieren wohl eher nicht, allerdings mglw. für die Entschlüsselung selbst. Aber das weiß evtl. jemand anderer genauer.

Wie hast Du den bitte genau verschlüsselt? Ich wollte das mal nachstellen, schaffe es aber gar nicht, daß ganze Laufwerk zu verschlüsseln:$$mg92$$ schrieb:Hallo Leute wie der Titel schon sagt habe ich ausversehen den falschen USB-Stick formatiert, der mit Veracrypt verschlüsselt war.

Ich würde es, wenn überhaupt, eh nur über eine Datei oder Container machen (da kann man noch was retten, wenn es gut geht).

Ansonsten sage ich als Dateisystemkenner, daß Rettungsversuche vergeblich sind, wenn der gesamte Datenträger verschlüsselt wurde.

Der Grund ist ganz einfach, die Dateisystemstruktur wird in Echtzeit beim Lesen wie Schreiben der Datenblöcke (Sektoren, Blöcke usw.) ver- wie entschlüsselt. Wenn Du einen ganzen Datenträger verschlüsselt, legt Veracypt für Windows ein unbekanntes neues Dateisystem mit einer eigenen Struktur an. Jedes Datenrettungsprogramm für Windows orientiert sich aber an bekannten Dateisystemen (FAT, FAT16/32, exFAT, NTFS) und versucht zusammenhängende Datenstrukturen der Dateien, die wie ein hirarchischer Baum im Dateisystem angeordnet sind, zu erkennen und durch sequentielles Lesen wieder zusammen zu puzzlen. Da aber bei einer Verschlüsselung die bekannten Dateisysteme (FAT... NTFS) innerhalb der Verschlüsselung selbst liegt, kann kein Datenrettungsprogramm ohne vorherige Entschlüsselung diese erkennen oder gar lesen.

Du müßtests quasi Veracrypt als Entschlüssler vor dem Datenrettungprogramm vorschalten. Wie man sich denken kann, geht das so leider nicht, da ja Veracypt dank neuer Strukturen seine verschüsselten Datenblöcke nicht mehr finden kann. Deine Daten auf einem neu formatieren USB-Stick sind verloren.

Deshalb ist ja Verschlüsselung auch eine relativ sichere Sache, wenn einmal der verschlüsselte Datenträger irgendwo einen kleinen Fehler hat, ist kaum keine Rettung mehr möglich, oder der Aufwand immens hoch. Das würde eine entsprechende Staatsmacht mit entsprechenden Ressourcen wie die NSA hinbekommen. Einzige Chance hier, daß Veracypt selbst mehrfach den Datenträger abtastet, bis er bekannte Datenstrukturen findet, welche er dann entschlüsseln kann, wenn die nachfolgende Datenstruktur nicht durch die Neuformatierung angetastet wurde. Hier braucht er aber auch nur einen Fehler danach in der Datenstruktur existieren, und dann ist es auch aus.

Zuletzt bearbeitet:

Zur Reihenfolge:User007 schrieb:

1. FAT32 mit verschlüsselten Daten

2. Windows Schnellformatierung FAT32

3. Windows Schnellformatierung NTFS

4. Kopieren von ca. 200 MB auf den frisch NTFS formatierten USB-Stick

5. USB Stick von PC getrennt.

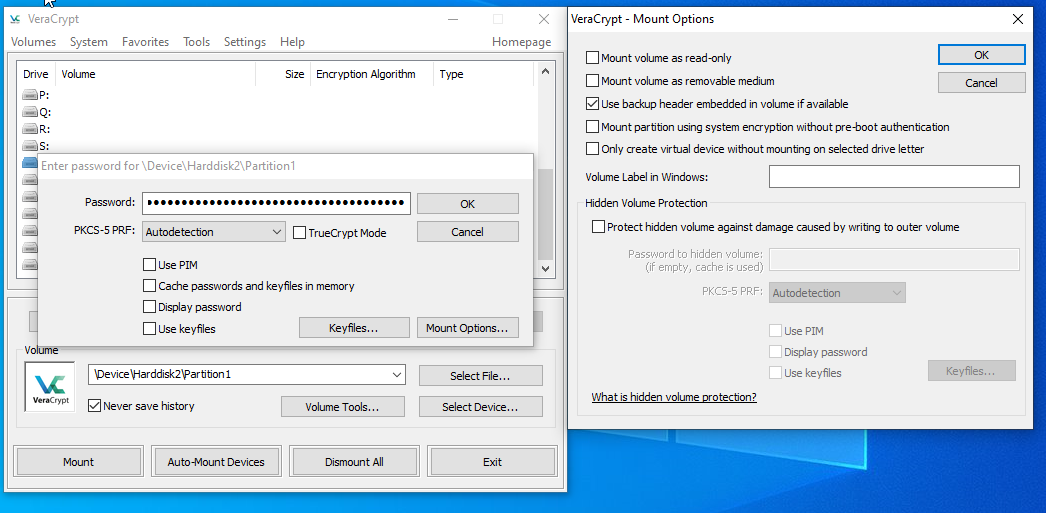

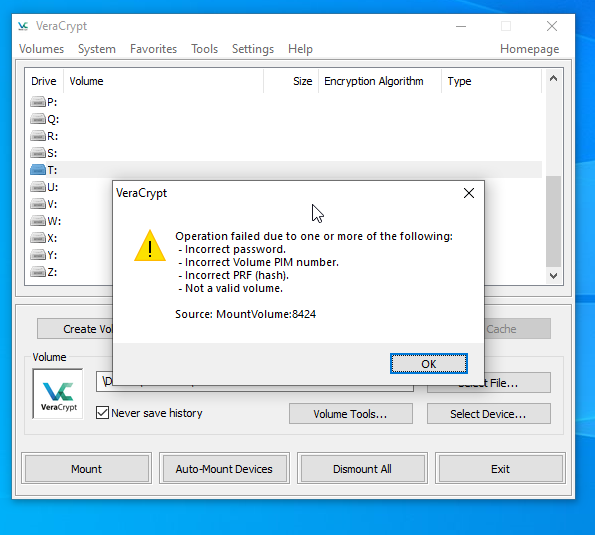

Was ich immernoch erstaunlich finde, dass die Entschlüsselung mit VeraCrypt und dem Backup Header immer noch funktioniert. Wenn ich bewusst ein falsches Passwort eingebe, wird nichts entschlüsselt, es kommt die typische Meldung. Gebe ich das korrekte Passwort ein, wird der Stick gemäß VeryCrypt wieder erkannt. Also scheint es noch etwas zu erkennen?

Zuletzt bearbeitet von einem Moderator:

Uridium

Commander

- Registriert

- Juni 2005

- Beiträge

- 2.200

Ja, das funktioniert. Das Problem ist wohl eher, dass Du wahrscheinlich die FAT32 'File Allocation Table' (das Inhaltsverzeichnis) gelöscht hast. Also den Teil, der die (über die Platte verteilten) Dateifragmente "zusammenpuzzelt". Die Daten sind noch da, es weiß aber keiner mehr wie sie zusammengesetzt werden müssen. Bei NTFS wäre dieser Teil vermutlich nochmal in gespiegelter Form vorhanden gewesen ($MFTMIRROR). Bei FAT32 steht das aber nur einmal am Anfang der Platte. Und den hast Du überschrieben.

Ich würde nichtsdestotrotz mit Testdisk anfangen und versuchen die FAT zu restaurieren (auch wenn die Erfolgschancen niedrig sind). Ansonsten bleibt nur noch Photorec.

'Photorec' kann viele Dateien "blind" (ohne Dateisystem) finden, bzw. anhand der typischen Dateimuster/Kopfdaten (jpg, mp4, usw). Damit hat man aber nur das erste Fragment und weiß auch nicht genau, wie groß die Datei ist oder ob die Datei fragmentiert ist. Bei einer sequentiell durchgängigen Datei (1 Fragment) kann man via Hexeditor abschneiden usw. Sowas könnte man notfalls in Kleinarbeit abarbeiten, wenn die Daten wichtig sind.

Je öfter gelöscht und wiederbeschrieben wurde, desto stärker wahrscheinlich die Fragmentierung. Wenn der Stick nur einmalig beschrieben wurde und die Daten bekannt sind (z.B. nur Filme), stünden die Chancen mit Photorec nicht schlecht. Ansonsten bekäme man nur Dateien/Filme mit einigen Sekunden Laufzeit.

Ich würde nichtsdestotrotz mit Testdisk anfangen und versuchen die FAT zu restaurieren (auch wenn die Erfolgschancen niedrig sind). Ansonsten bleibt nur noch Photorec.

'Photorec' kann viele Dateien "blind" (ohne Dateisystem) finden, bzw. anhand der typischen Dateimuster/Kopfdaten (jpg, mp4, usw). Damit hat man aber nur das erste Fragment und weiß auch nicht genau, wie groß die Datei ist oder ob die Datei fragmentiert ist. Bei einer sequentiell durchgängigen Datei (1 Fragment) kann man via Hexeditor abschneiden usw. Sowas könnte man notfalls in Kleinarbeit abarbeiten, wenn die Daten wichtig sind.

Je öfter gelöscht und wiederbeschrieben wurde, desto stärker wahrscheinlich die Fragmentierung. Wenn der Stick nur einmalig beschrieben wurde und die Daten bekannt sind (z.B. nur Filme), stünden die Chancen mit Photorec nicht schlecht. Ansonsten bekäme man nur Dateien/Filme mit einigen Sekunden Laufzeit.

Zuletzt bearbeitet:

Es wäre prima, wenn Du meine Frage oben beantworten würdest, wie Du es geschafft hast, mit VeraCypt den USB-Stick als Partition zu verschlüsseln. Ich bekomme es so nicht einfach hin. Ich versuche gerade, Deinen Fall nachzustellen, ob das überhaupt irgendwie eine Möglichkeit bietet. Dazu muß ich genau wissen, wie Du genau den USB-Stick bearbeitet hast.

Sprich, Du merkst es erst, wenn Du auf die Daten zugreifst, indem Du sie anzeigen läßt oder kopierst. Erst dann findest Du raus, ob TC hier die folgenden dazugehörenden logischen Datenblöcke weiter lesen kann.

Das hast noch nichts zu bedeuten. Wie gesagt, VeraCrypt macht in einer Partition sein eigenes Ding, und entschlüsselt zur Laufzeit das, was es gerade liest. Das kann nur der Anfang des Dateisystems sein, daß noch erhalten ist, wie die Directory Table von FAT32. Sie enthält, wie eben einen Datenbank, nur die Infos über die Dateien und Verzeichnisse. Damit ist aber noch nicht gesagt, daß eben diese auch gelesen und verarbeitet werden können (sind ja nur die Infos bzw. die Metadaten, aber noch keine Dateninhalte).$$mg92$$ schrieb:Was ich immernoch erstaunlich finde, dass die Entschlüsselung mit VeraCrypt und dem Backup Header immer noch funktioniert. Wenn ich bewusst ein falsches Passwort eingebe, wird nichts entschlüsselt, es kommt die typische Meldung. Gebe ich das korrekte Passwort ein, wird der Stick gemäß VeryCrypt wieder erkannt. Also scheint es noch etwas zu erkennen?

Sprich, Du merkst es erst, wenn Du auf die Daten zugreifst, indem Du sie anzeigen läßt oder kopierst. Erst dann findest Du raus, ob TC hier die folgenden dazugehörenden logischen Datenblöcke weiter lesen kann.

Zuletzt bearbeitet:

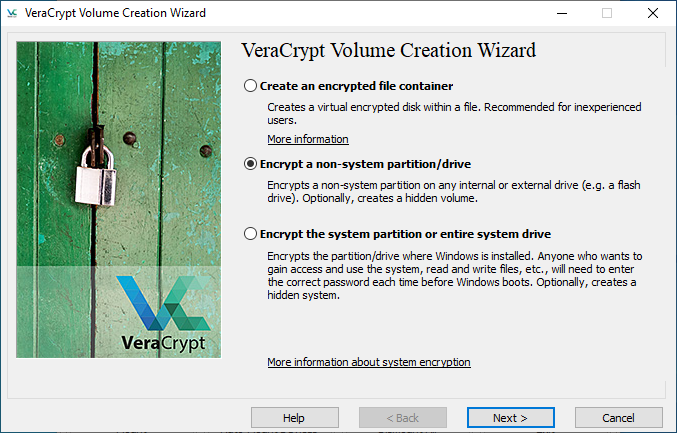

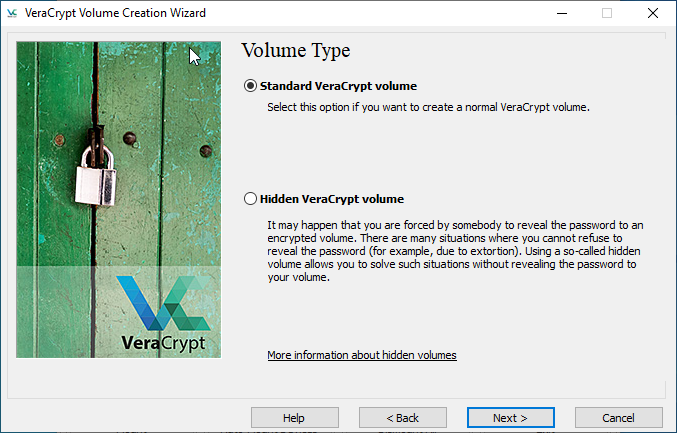

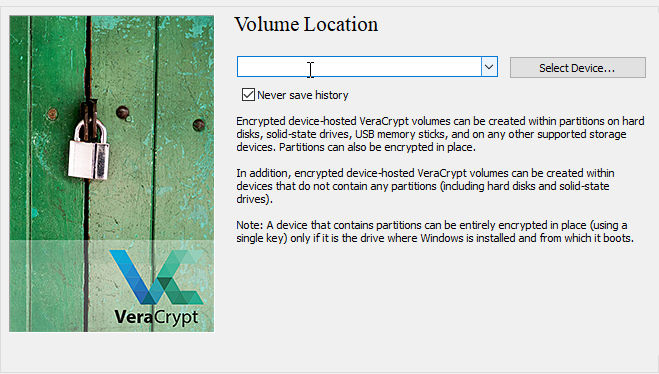

Hoi, ja sorry wollte noch antworten. Vielleicht verstehe ich auch deine Frage falsch, aber es ist doch sehr einfach:

1.

2.

3.

4. Bei Select Device den USB-Stick wählen und die weiteren Schritte durchklicken. Geht recht schnell.

Ob damit jetzt der gesamte Stick verschlüsselt ist so wie du es dir vorstellst kann ich gerade nicht beurteilen. Wie gesagt die große Schwäche ist finde ich dass man den Fehler den ich gemacht habe, sehr leicht machen kann wenn man gerade nicht aufpasst und mal schnell auf formatieren klickt in Windows. Total dumm bei mir ist es früh morgens auf dem Weg zur Arbeit passiert als ich gerade das Haus verlassen wollte und noch schnell etwas auf den Stick kopieren (also den unverschlüsselten), den Stick hatte ich neu bekommen und dachte daher ich muss ihn noch formatieren bevor ich etwas darauf kopieren kann. Ich habe aus dem Fall jedenfalls schonmal gelernt und werde mein ganzes Konzept neu aufbauen und bei Null anfangen. Zudem hat es für mich auch etwas anderes ausgelöst, ein ganz neuer Denkansatz und Lebensstil, klingt verrückt ist aber so.

Ich wünsche allen eine gute Nacht und vielen vielen Dank für eure Hilfe! Morgen ist ein neuer Tag und ich werde noch maximal 1-2 Stunden investieren, wenn nichts dabei rauskommt ist auch gut.

1.

2.

3.

4. Bei Select Device den USB-Stick wählen und die weiteren Schritte durchklicken. Geht recht schnell.

Ob damit jetzt der gesamte Stick verschlüsselt ist so wie du es dir vorstellst kann ich gerade nicht beurteilen. Wie gesagt die große Schwäche ist finde ich dass man den Fehler den ich gemacht habe, sehr leicht machen kann wenn man gerade nicht aufpasst und mal schnell auf formatieren klickt in Windows. Total dumm bei mir ist es früh morgens auf dem Weg zur Arbeit passiert als ich gerade das Haus verlassen wollte und noch schnell etwas auf den Stick kopieren (also den unverschlüsselten), den Stick hatte ich neu bekommen und dachte daher ich muss ihn noch formatieren bevor ich etwas darauf kopieren kann. Ich habe aus dem Fall jedenfalls schonmal gelernt und werde mein ganzes Konzept neu aufbauen und bei Null anfangen. Zudem hat es für mich auch etwas anderes ausgelöst, ein ganz neuer Denkansatz und Lebensstil, klingt verrückt ist aber so.

Ergänzung ()

Ich wünsche allen eine gute Nacht und vielen vielen Dank für eure Hilfe! Morgen ist ein neuer Tag und ich werde noch maximal 1-2 Stunden investieren, wenn nichts dabei rauskommt ist auch gut.

Zuletzt bearbeitet:

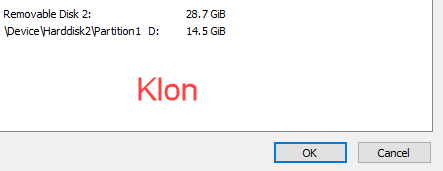

Ich komme gerade nicht weiter, habe versucht mit Clonezilla den USB-Stick zu klonen. Jedoch kann VeraCrypt den geklonten Stick nicht entschlüsseln. Scheinbar war das Klonen nicht zu 100% erfolgreich, weil es eine andere Hardware ist? Vielleicht ist durch die Verschlüsselung ein 1:1 Klonen unmöglich? Weis das jemand? Der Originalstick ist auch nach dem Klonen noch entschlüsselbar.

Zuletzt bearbeitet:

Danke für Deine auführliche Beschreibung.

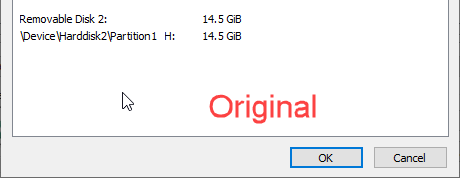

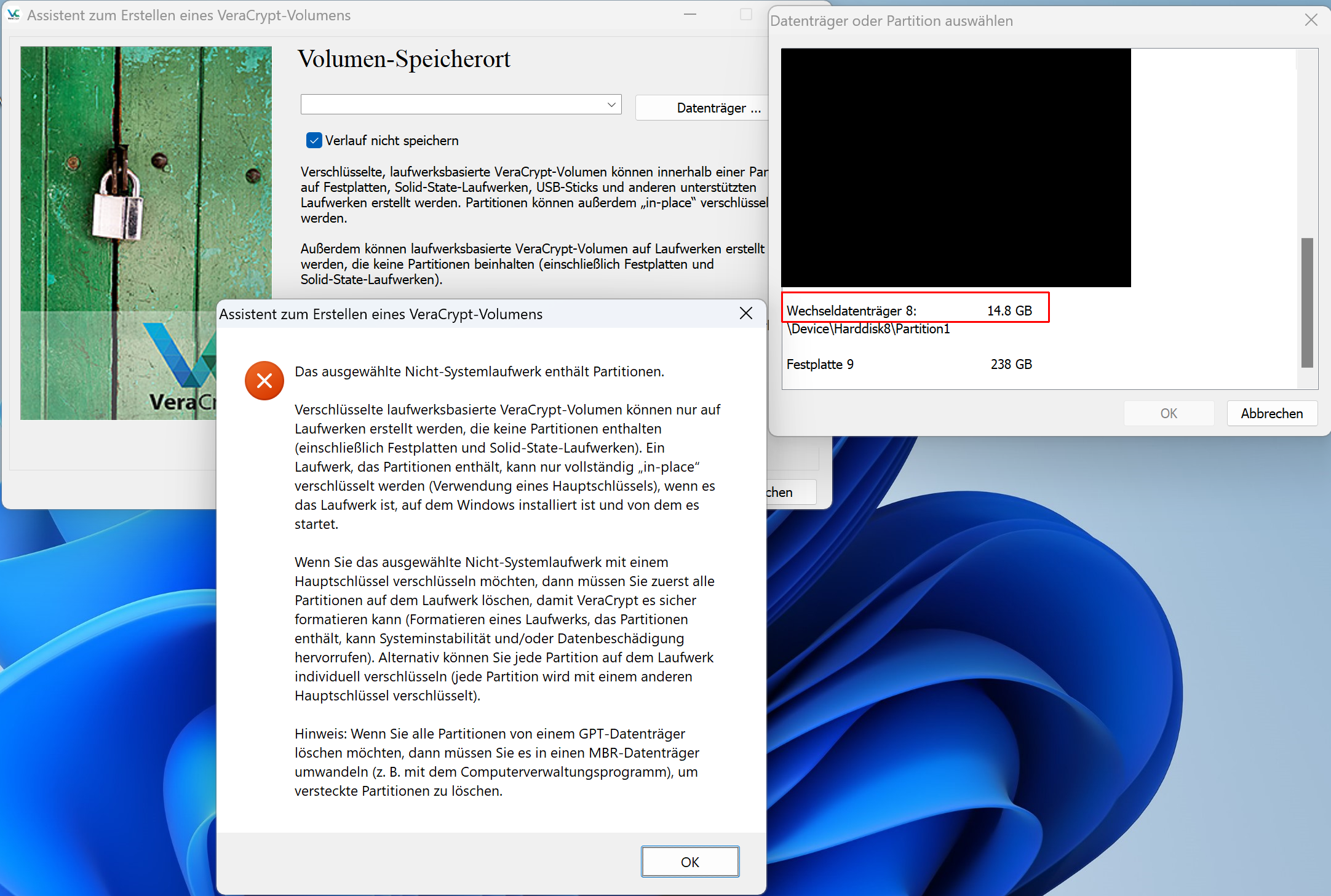

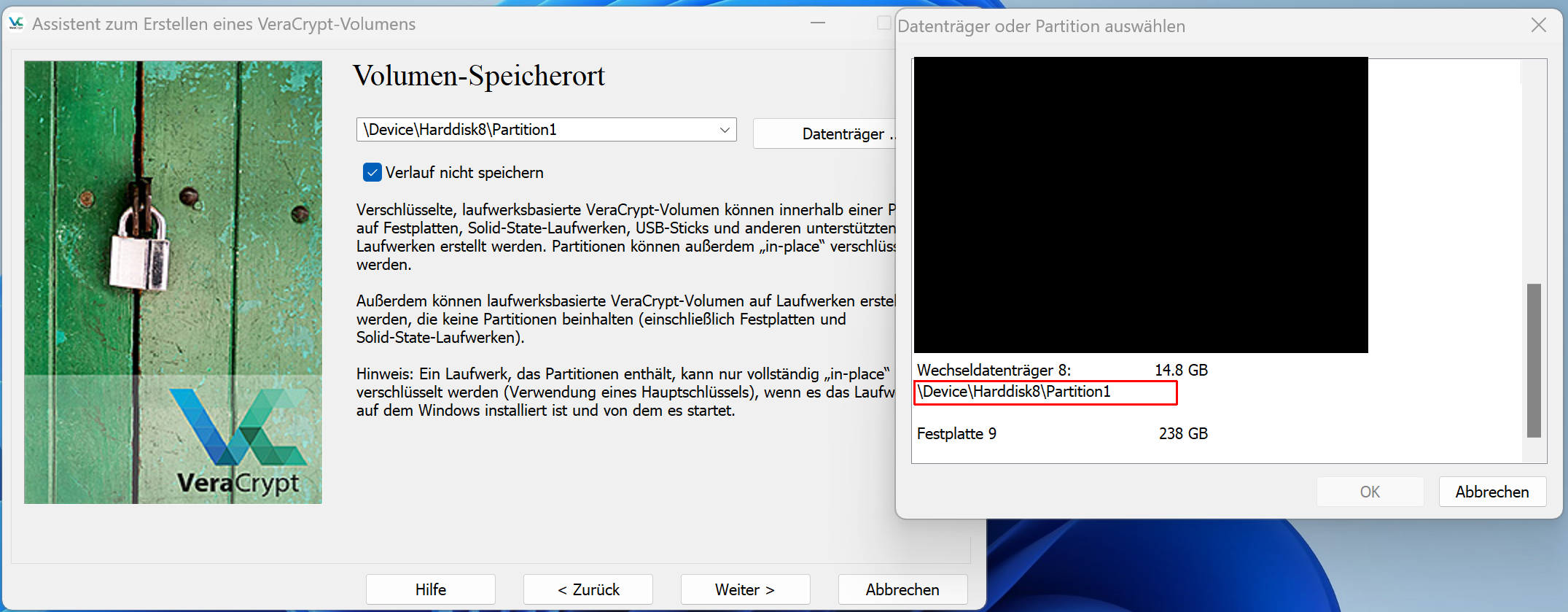

Wählte ich Welchseldatenträger 8 (USB-Stick). passiert das hier:

Verwende ich direkt die Partition darunter \Device\Harddisk8\Partition1

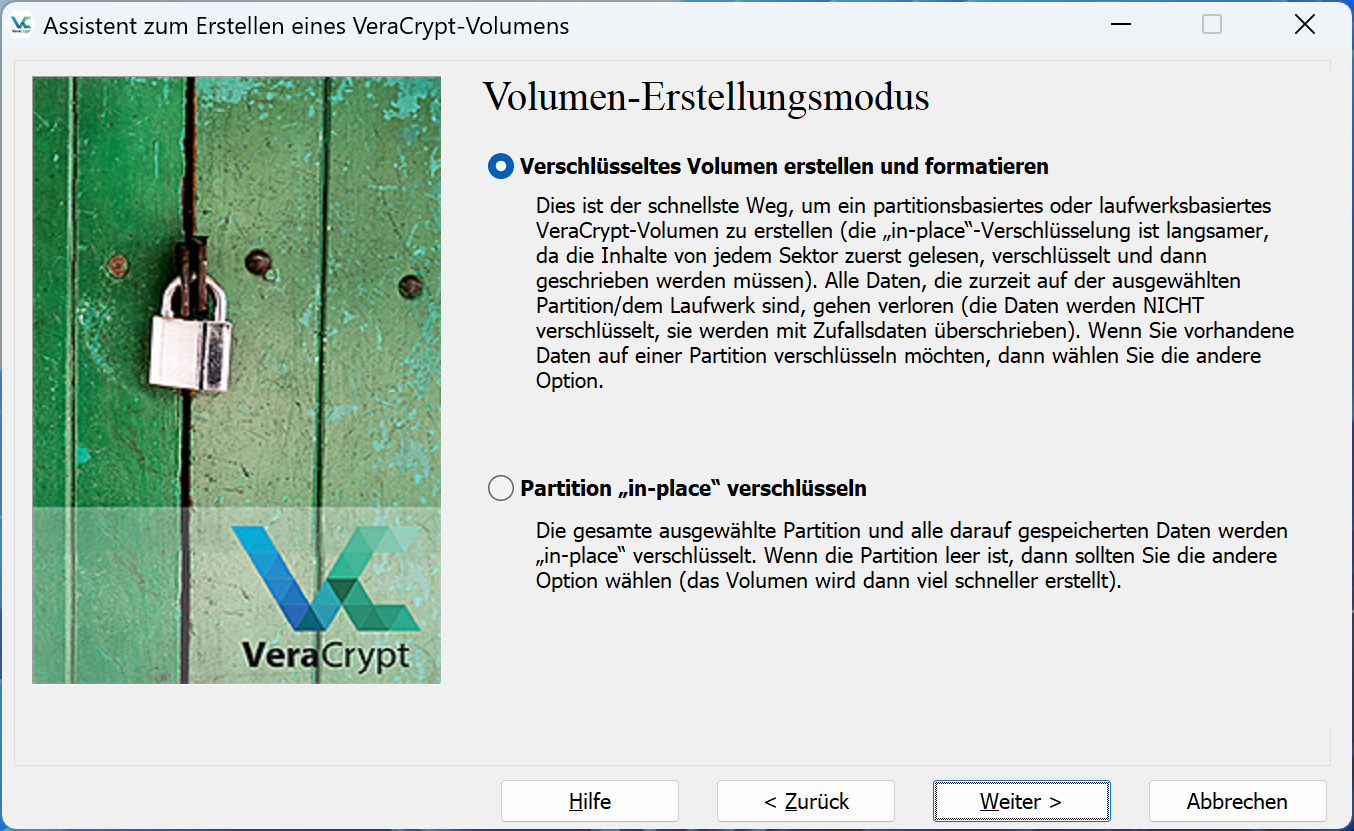

kommt danach dem Volumeerstellungsmodus (Was hast Du hier gewählt? Erstes oder Partition "in-place" verschlüsseln, das 2.?)

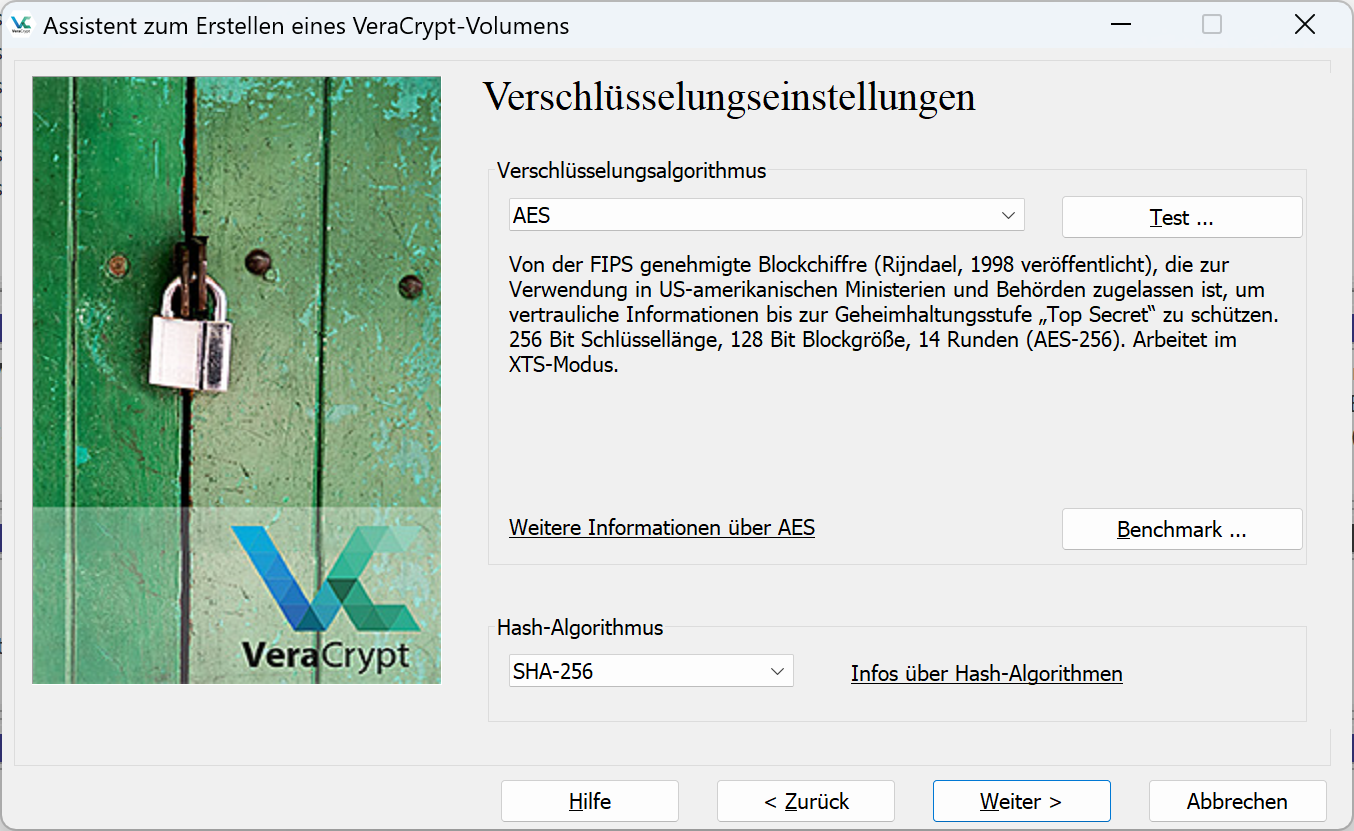

die Verschlüsselungseinstellungen

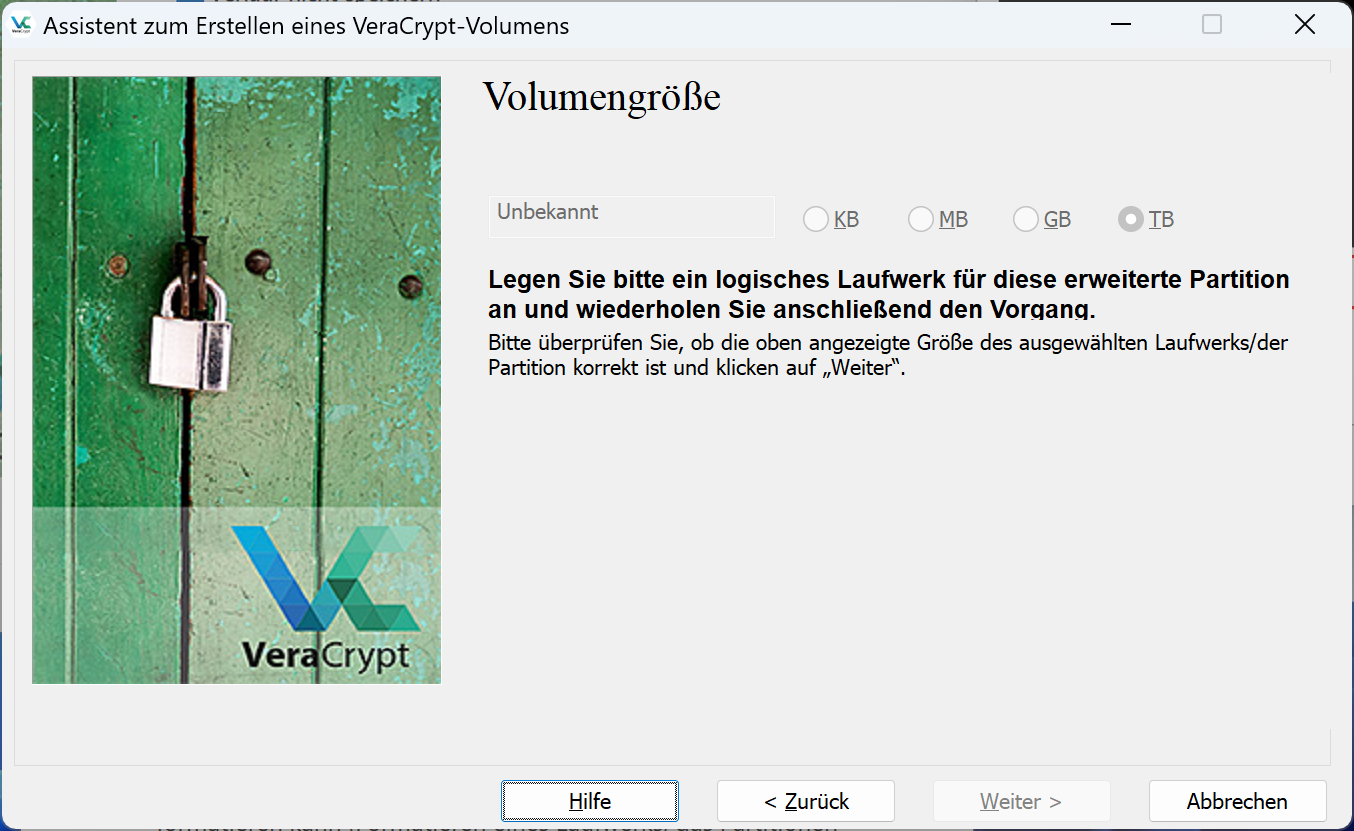

bei Volumengröße dieses Fenster, wo ein logisches Laufwerk gefordert wird.

Und hier habe ich verloren, weil ich auf dem USB-Stick per Datenträgerverwaltung ein logisches Laufwerk nicht direkt anlegen kann. Hier könnte man zwar mit einem Workaround ran (MBR 4 einfache Partitionen anlegen, danach kommt automatisch eine erweitere Partition, oder direkt mit Diskpart oder Linux mit fdisk und Co.), aber das wäre etwas dämlich und umständlich.

Die Festplatte 9 darunter (eine 256 GB SSD) kann ich ohne weiteres sofort direkt als Partition verschlüsseln, die macht hier keine solche Problemen wie der USB-Stick. Daher wundere ich mich nach wie vor, wie Du das hinbekommen hast. Ich schaffe das hier nicht so einfach.

Leider hörst Du gerade an der entscheidenden Stelle auf. Ich verwende TrueCrypt/VeraCrypt schon seit 20 Jahren, habe aber noch nicht einen USB-Stick komplett damit verschlüsselt, da ich - wie gesagt - eher mit Dateien und Container arbeite, die hier mehrere Vorteile gegenüber einer kompletten Datenträgerverschlüsselung bieten. Festpatten und SSD habe ich komplett verschlüsselt, aber USB an sich noch gar nicht. Ich habe hier einen komplett geleerten und gelöschten USB-Stick vorliegen.$$mg92$$ schrieb:4. Bei Select Device den USB-Stick wählen und die weiteren Schritte durchklicken. Geht recht schnell.

Wählte ich Welchseldatenträger 8 (USB-Stick). passiert das hier:

Verwende ich direkt die Partition darunter \Device\Harddisk8\Partition1

kommt danach dem Volumeerstellungsmodus (Was hast Du hier gewählt? Erstes oder Partition "in-place" verschlüsseln, das 2.?)

die Verschlüsselungseinstellungen

bei Volumengröße dieses Fenster, wo ein logisches Laufwerk gefordert wird.

Und hier habe ich verloren, weil ich auf dem USB-Stick per Datenträgerverwaltung ein logisches Laufwerk nicht direkt anlegen kann. Hier könnte man zwar mit einem Workaround ran (MBR 4 einfache Partitionen anlegen, danach kommt automatisch eine erweitere Partition, oder direkt mit Diskpart oder Linux mit fdisk und Co.), aber das wäre etwas dämlich und umständlich.

Die Festplatte 9 darunter (eine 256 GB SSD) kann ich ohne weiteres sofort direkt als Partition verschlüsseln, die macht hier keine solche Problemen wie der USB-Stick. Daher wundere ich mich nach wie vor, wie Du das hinbekommen hast. Ich schaffe das hier nicht so einfach.

Das wäre jetzt gut zu wissen. Ich habe hier einen Kollegen gegenübersitzen, der früher zufällig in als Datenretter tätig war. Er meinte auch, daß Du es hier leider vergessen kannst, wenn die Partition komplett verschlüsselt war.$mg92$ schrieb:Ob damit jetzt der gesamte Stick verschlüsselt ist so wie du es dir vorstellst kann ich gerade nicht beurteilen.

Anhänge

Zuletzt bearbeitet:

Uridium

Commander

- Registriert

- Juni 2005

- Beiträge

- 2.200

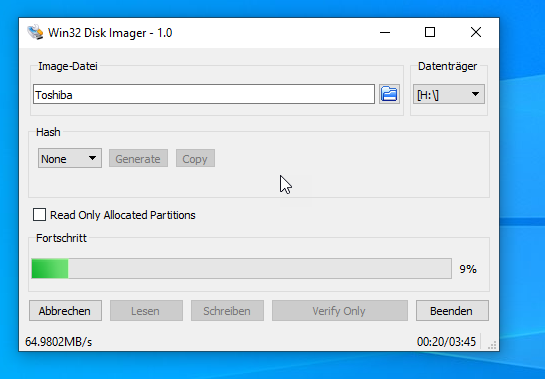

Erstelle hiermit eine Imagedatei:$$mg92$$ schrieb:habe versucht mit Clonezilla den USB-Stick zu klonen. Jedoch kann VeraCrypt den geklonten Stick nicht entschlüsseln.

https://sourceforge.net/projects/win32diskimager

Danach mounte das Image mit Veracrypt und lass Testdisk darauf los.

Also mich wundert es dass du so Schwierigkeiten hast, ich habe leider momentan kein freien USB Stick mehr zur Verfügung um es dir zu zeigen. Ich habe bestimmt 3-4 USB Sticks und diverse SD-Karten komplett verschlüsselt, es gab nie Probleme dabei. Vermutlich wurde darauf aber schon eine Partition angelegt wenn ich mich nicht täusche?nutrix schrieb:

Viele Grüsse

Ergänzung ()

Ok, versuche es mit dieser Lösung.Uridium schrieb:

Gruss

Zuletzt bearbeitet von einem Moderator:

Also ich lese mal ein IMAGE mit dem Tool wie folgt:

Hey Leute,

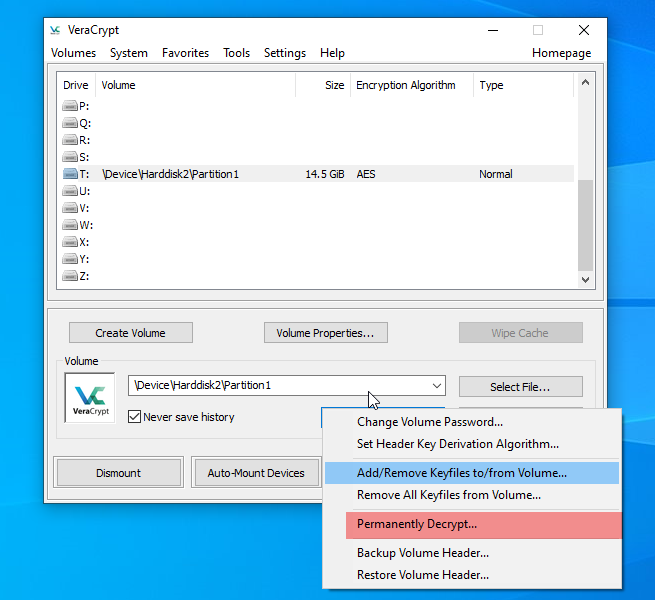

bin ein Schritt weiter, habe jetzt eine 1:1 Kopie auf einem anderen Stick, die ich mit VeraCrypt wieder entschlüsseln/einhängen kann. Ob jetzt die Daten noch zu retten sind steht auf einem anderen Blatt. Ich werde mal versuchen in VeraCrypt die Option "Permanently Decrypt" zu verwenden, damit ich danach mit den Datenrettungstools ein Versuch starten kann.

UPDATE: Permanently Decrypt funktioniert schonmal deshalb nicht weil man dabei nicht die Option Backup Header nutzen kann. Somit ist dies schonmal ausgeschlossen.

Ergänzung ()

Hey Leute,

bin ein Schritt weiter, habe jetzt eine 1:1 Kopie auf einem anderen Stick, die ich mit VeraCrypt wieder entschlüsseln/einhängen kann. Ob jetzt die Daten noch zu retten sind steht auf einem anderen Blatt. Ich werde mal versuchen in VeraCrypt die Option "Permanently Decrypt" zu verwenden, damit ich danach mit den Datenrettungstools ein Versuch starten kann.

Ergänzung ()

UPDATE: Permanently Decrypt funktioniert schonmal deshalb nicht weil man dabei nicht die Option Backup Header nutzen kann. Somit ist dies schonmal ausgeschlossen.

Zuletzt bearbeitet: