Daten zum Verkauf: Neue Ransomware-Gruppe will Sony gehackt haben

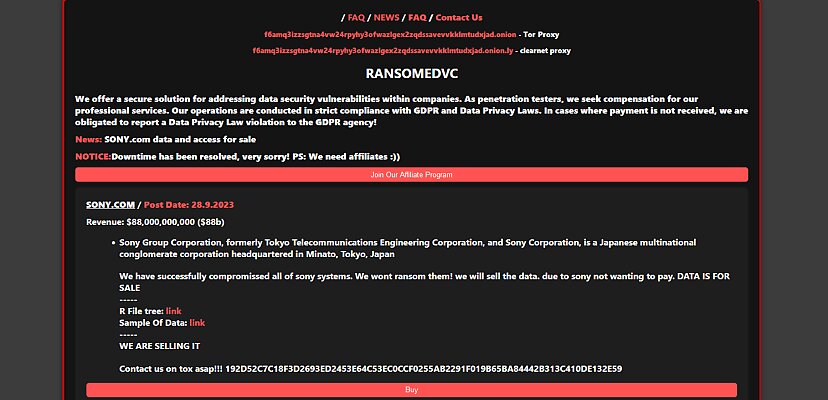

Eine neue Ransomware-Gruppe namens Ransomed.vc behauptet, „alle Systeme“ des japanischen Elektronikkonzerns Sony kompromittiert zu haben. Da das betroffene Unternehmen angeblich nicht zahlen will, stehen die erbeuteten Daten nun auf einer Datenleckseite zum Verkauf – „in strikter Übereinstimmung mit der DSGVO“.

Nach aktuellem Kenntnisstand ist der Umfang klein

Allzu üppig scheint die Beute der erst seit diesem Monat aktiven Ransomware-Gruppe allerdings nicht zu sein. Laut Cyber Security Connect umfasst der von den Angreifern als Vorgeschmack bereitgestellte Dateibaum weniger als 6.000 Dateien. Darin enthalten seien etwa einige Build-Protokolldateien sowie eine breite Palette an Java-Ressourcen und HTML-Dateien. Dafür, dass die Hacker behaupten „erfolgreich alle Systeme von Sony kompromittiert“ zu haben, hinterlässt diese Ausbeute einen wenig überzeugenden Eindruck.

Hinzu kommen ein paar kaum aussagekräftige Beispieldaten, die die Angreifer auf ihrer Datenleckseite zum Download anbieten. In diesen Daten enthalten seien etwa Screenshots von einer internen Anmeldeseite, eine interne PowerPoint-Präsentation mit Testbench-Details sowie eine Auswahl von Java-Dateien. Auf möglicherweise abgegriffene Kundendaten gibt es bisher keine Hinweise.

Ransomware-Hacker sehen sich als Hüter der DSGVO

Einen konkreten Preis für den Erwerb der abgegriffenen Daten nennen die Angreifer auf ihrer Webseite nicht. Für eine mögliche Kontaktaufnahme durch Interessenten haben sie allerdings eine Adresse für den verschlüsselten Messenger-Dienst Tox hinterlassen. Weiterhin nennt Ransomed.vc ein „Post Date“, das auf Donnerstag, den 28. September 2023 fällt. Unklar ist jedoch noch, was genau die Angreifer an diesem Tag zu tun gedenken.

Einerseits wäre, wie bei Ransomware-Hackern üblich, eine freie Veröffentlichung der Daten denkbar, sofern sich niemand bereit erklärt, bis zum genannten Stichtag dafür zu bezahlen. Andererseits weist die Gruppe auf ihrer Datenleckseite ebenso darauf hin, dass sie sich im Falle ausbleibender Zahlungen dazu verpflichtet sieht, ihrer DSGVO-Agentur einen Verstoß gegen geltende Datenschutzgesetze zu melden.

In diesem Zusammenhang weisen die Angreifer außerdem darauf hin, dass sie durch ihre Arbeit eine „sichere Lösung für die Behebung von Datensicherheitslücken in Unternehmen“ anbieten. Für ihre „professionellen Dienste“ als „Penetrationstester“, die stets „in strikter Übereinstimmung mit der DSGVO und den Datenschutzgesetzen“ arbeiten, wollen sie jedoch auch angemessen entlohnt werden.

Nicht der erste Cyberangriff auf Sony

Sony hat sich zu dem Vorfall bisher noch nicht offiziell geäußert. Der erste Cyberangriff auf den Konzern wäre dies aber gewiss nicht. Vor rund zwölf Jahren bestätigte Sony einen Hackerangriff auf das PlayStation Network (PSN), bei dem die Hackergruppe LulzSec persönliche Daten von Millionen von Kunden abgegriffen hatte – darunter auch Kreditkartendaten. Rund 1,5 Jahre später behauptete eine andere Hackergruppe namens NullCrew, acht Server von Sonys Mobilwebsite sonymobile.com gehackt zu haben. Als Beweis teilten die Angreifer drei Administrator-Datensätze und eine Liste von Nutzernamen mit zugehörigen E-Mail-Adressen sowie teilweise auch gehashten Passwörtern.

Die Redaktion dankt Community-Mitglied DaDare für den Hinweis zu dieser Meldung.

Inzwischen hat auch BleepingComputer über den jüngsten Sony-Hack berichtet. Dort ist von insgesamt 260 GB an gestohlenen Daten die Rede, die Ransomed.vc für 2,5 Millionen Dollar zu verkaufen versucht. Ein Sony-Sprecher habe außerdem erklärt, dass der Konzern den Vorfall bereits untersuche, derzeit aber keine weiteren Informationen zu teilen habe.

Zugleich habe sich im Hackerforum BreachForums aber auch noch ein anderer unter dem Pseudonym MajorNelson auftretender Akteur zu Wort gemeldet, der ebenso für den Cyberangriff auf Sony verantwortlich sein will. „Ihr Journalisten glaubt den Lügen der Ransomware-Crew. Ihr seid viel zu leichtgläubig, ihr solltet euch schämen“, appelliert er dort an die Presse. Demnach handle es sich bei Ransomed.vc nur um eine Gruppe von Betrügern, die versuche, Aufmerksamkeit zu erregen.

Zugleich habe MajorNelson selbst ein 2,4 GB großes komprimiertes Archiv veröffentlicht, das insgesamt 3,14 GB an unkomprimierten und angeblich von Sony stammenden Daten enthalte. Darunter Anmeldeinformationen für interne Systeme, Zertifikate, ein Emulator zum Generieren von Lizenzen und vieles mehr. Laut BleepingComputer sollen auch die Daten aus der frei verfügbaren Stichprobe von Ransomed.vc in dem Archiv enthalten sein.

Wer nun tatsächlich für den Angriff verantwortlich ist und wie groß die Tragweite des Vorfalls ist, lässt sich damit aber offenbar noch nicht abschließend beantworten.