Mrs. Bridges

Cadet 2nd Year

- Registriert

- Jan. 2022

- Beiträge

- 28

Hallo Alle Miteinenader,

ich habe eine QNAP NAS TS-431 2 x 4 TB. Über Weinachten 2021 wurde meine QNAP NAS angegriffen und über 10.000 Dateien encrypted (Ech0raix (QNAPCrypt) Ransomware Weihnachten 2021). Eh jetzt hier die Vorwürfe kommen was ich hätte machen können, sollen usw., ich habe mir keine fishing E-Mail angefangen oder auf einen Link geklickt, der Port 8080 war offen und da konnte man sich auch noch ein Admin Konto anlegen. Der PC ist nicht betroffen, der war aus, ohne Strom und nicht im Netzt. Ich hatte mich auf den Menschen (Kleinunternehmer ) verlassen der das System installiert hatte, der wurde auch ordnungsgemäß gegen Rechnung bezahlt, und nun bin ich verlassen. Ein Backup hatte ich bestellt, bekommen habe ich aber nur ein raid. Ich kann ganz gut mit PC aber von NAS hatte ich damals keine Ahnung, jetzt leider ein bisschen mehr.

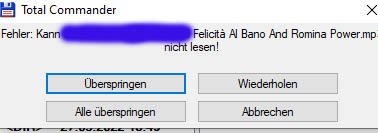

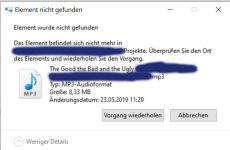

Nun zur eigentlichen Frage. Die restlichen ca. 40.000 nicht encrypteten Dateien müssen nun auf einer externen HDD gesichert werden. Ich kann über einen PC Windows, Betriebsystem: Microsoft Windows 10 Pro; Prozessor: 12th Gen Intel(R) Core(TM) i7-12700, 2100 MHz, 12 Kern(e), 20 logische(r) Prozessor(en), mittels Explorer zugreifen, aber zahlreiche Dateien werden nicht kopiert. Hauptsächlich Fotos, die bearbeitet wurden, bei Musik solche die ich z.B. gekauft und dann downgeloaded habe oder solche die auch bearbeitet wurden. Bei Musik kommt die Fehlermeldung, dass sich die Datei nicht mehr an dem Ort befinden, oder das Total Commander die Datei nicht lesen kann. Bearbeitet Fotos werden einfach nicht kopiert und es gibt auch keinen Hinweis. Die fehlen dann einfach.

Ich habe schon viel versucht u.a. Total commander aber keinen Erfolg gehabt. Da die gehackte NAS nicht mehr ins Netzt soll, muss ich, um auf die NAS zuzugreifen, immer den Router vom Netz nehmen und das ist sehr lästig und ich muss ja auch mal wieder ein richtiges Backup machen, sonst sind die nicht verschlüsselten Dateien auch noch weg. Hast jemand eine Idee? Vielen Dank im Voraus.

ich habe eine QNAP NAS TS-431 2 x 4 TB. Über Weinachten 2021 wurde meine QNAP NAS angegriffen und über 10.000 Dateien encrypted (Ech0raix (QNAPCrypt) Ransomware Weihnachten 2021). Eh jetzt hier die Vorwürfe kommen was ich hätte machen können, sollen usw., ich habe mir keine fishing E-Mail angefangen oder auf einen Link geklickt, der Port 8080 war offen und da konnte man sich auch noch ein Admin Konto anlegen. Der PC ist nicht betroffen, der war aus, ohne Strom und nicht im Netzt. Ich hatte mich auf den Menschen (Kleinunternehmer ) verlassen der das System installiert hatte, der wurde auch ordnungsgemäß gegen Rechnung bezahlt, und nun bin ich verlassen. Ein Backup hatte ich bestellt, bekommen habe ich aber nur ein raid. Ich kann ganz gut mit PC aber von NAS hatte ich damals keine Ahnung, jetzt leider ein bisschen mehr.

Nun zur eigentlichen Frage. Die restlichen ca. 40.000 nicht encrypteten Dateien müssen nun auf einer externen HDD gesichert werden. Ich kann über einen PC Windows, Betriebsystem: Microsoft Windows 10 Pro; Prozessor: 12th Gen Intel(R) Core(TM) i7-12700, 2100 MHz, 12 Kern(e), 20 logische(r) Prozessor(en), mittels Explorer zugreifen, aber zahlreiche Dateien werden nicht kopiert. Hauptsächlich Fotos, die bearbeitet wurden, bei Musik solche die ich z.B. gekauft und dann downgeloaded habe oder solche die auch bearbeitet wurden. Bei Musik kommt die Fehlermeldung, dass sich die Datei nicht mehr an dem Ort befinden, oder das Total Commander die Datei nicht lesen kann. Bearbeitet Fotos werden einfach nicht kopiert und es gibt auch keinen Hinweis. Die fehlen dann einfach.

Ich habe schon viel versucht u.a. Total commander aber keinen Erfolg gehabt. Da die gehackte NAS nicht mehr ins Netzt soll, muss ich, um auf die NAS zuzugreifen, immer den Router vom Netz nehmen und das ist sehr lästig und ich muss ja auch mal wieder ein richtiges Backup machen, sonst sind die nicht verschlüsselten Dateien auch noch weg. Hast jemand eine Idee? Vielen Dank im Voraus.