KernelMaker

Cadet 4th Year

- Registriert

- Dez. 2020

- Beiträge

- 95

Sooooo... mein SFP Modem Thread ist nun auch ausgewandert. Hier einmal in voller Länge im CB.

Ziel des Vorhabens ist das "Ausmustern" des Telekom ONT und somit die Nutzung eines eigenen Modems am Glasfaser-Anschluss der Telekom.

Selbstverständlich funktioniert das Ganze auch bei anderen Providern sofern GPON als Glasfaser-Schnittstelle zum Einsatz kommt (ist aber von meiner Seite aus 'untested').

Einleitung

Die Umsetzung ist nicht sehr einfach und erfordert Kenntnisse in IT und Elektrotechnik.

Falls das jemandem zu viel Aufwand ist, kann auch gern ein fertiges Modul bei mir bestellt werden. Dazu am besten einfach eine kurze PN.

Erfolgsmeldungen für Provider

Übersicht der Module

Legende:

⬤ Getestet und funktioniert

⬤ Sollte funktionieren (teilweise Erfolge in anderen ausländischen Foren)

⬤ Funktion unbekannt

⬤ Funktioniert definitiv nicht

⬤ Unterstützt 2.5G Link (SGMII)

Hardware

1G Link

Nur interessant für Leute mit Bandbreiten >= Gigabit. Hier stellt das übliche Gigabit Ethernet mit Netto ~ 940Mbit/s einen Flaschenhals dar.

Die Auswahl ist deutlich eingeschränkt, weil die meisten SFP+ Geräte keinen 2.5G Link unterstützen, sondern nur 1G / 10G.

Außerdem wichtig: Der 2.5G Link wird seitens des Moduls erst aktiviert, wenn eine Glasfaser korrekt verbunden ist. Ansonsten meldet es sich nur per 1G Link!

* Das sind ein paar Beispiele, es gibt auch noch mehr Modelle. Bei HP- und Dell-Modellen muss für viele Systeme/Mainboards ein Pin-Mod durchgeführt werden. Das liegt an einer abweichenden SMBus-Implementierung seitens der Hersteller. Dazu werden einfach zwei Pins mit Tape abgeklebt. (Weitere Infos)

Meine HP-Karte lief auf auf einem ASRock Rack Mainboard problemlos, auf einem Testsystem mit Asus Mainboard hingegen nicht (kein POST).

Umsetzung (Huawei)

Ich habe mich am Ende für das Huawei Modul und einen UniFi Switch entschieden. Diese Kombination läuft bei mir hervorragend.

Damit ein Modem am Telekom Anschluss genutzt werden kann, muss ein Passwort im Speicher des Modems hinterlegt werden (GPON Password oder auch PLOAM Password).

Leider ist das Setzen von Parametern beim Huawei Modul nicht möglich, weil standardmäßig keine Root-Shell zum Einsatz kommt. Der User hat also nur Zugriff auf ein paar Kommandos (siehe Link oben "minishell commands"). Es gibt zwar einen "set" Befehl, aber niemand kennt die weiteren Angaben zum Setzen von Seriennummer, Passwort etc. Außerdem gibt es öffentlich bei Huawei keinerlei Dokumentationen für Geräte im Enterprise/ Carrier Segment. Falls da jemand über irgendwelche Kanäle (z.B. beruflich) dran kommt, bitte melden.

Bootloader Unlock

Normalerweise lassen sich sämtliche SFP Module über eine serielle Verbindung auf zwei Pins mit einem neuen Image flashen. Bei Huawei ist diese Funktion so einfach nicht möglich, weil der Bootloader beim Start des Models nicht auf Eingaben der seriellen Konsole reagiert.

Daher haben wir zwei Möglichkeiten:

Benötigte Hardware

Modul vorbereiten

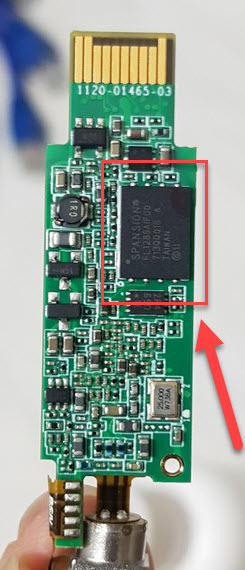

Damit wir an den Flashchip kommen, muss zuerst der äußere Metallrahmen entfernt werden. Dazu müssen zwei kleine "Nasen" nach außen gebogen werden. Danach lässt sich der Rahmen einfach abschieben und das Modul kann zerlegt werden.

Hier ist die Platine zu sehen und der Flashchip ist rot markiert

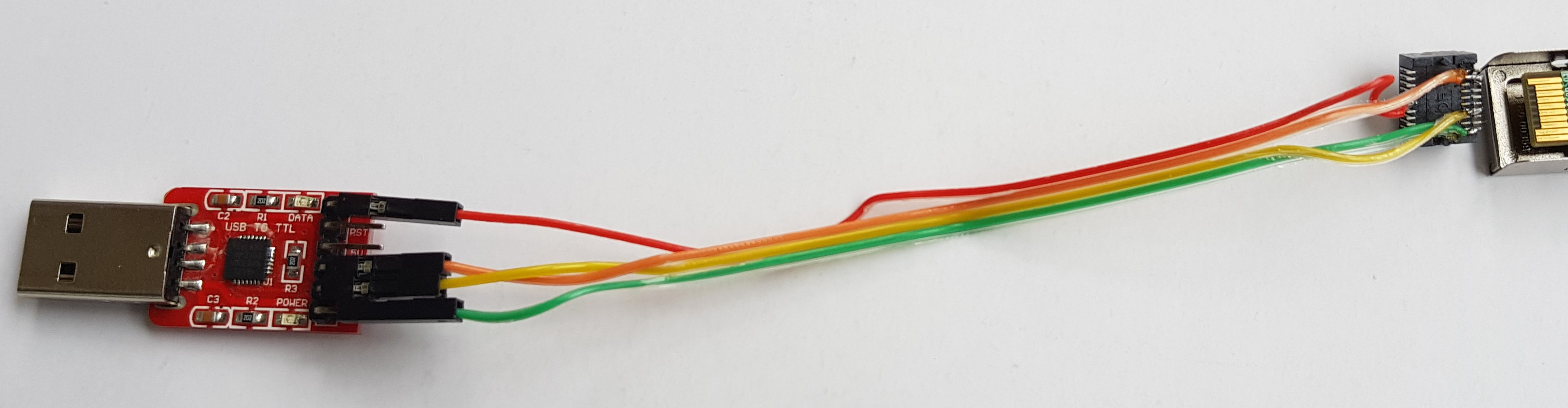

Anschluss des SFP Connectors

USB UART Adapter ------------ SFP 20pins Molex connector

3.3V ------------- red -----------pin #15 und #16

TX --------------- orange --------pin #2

RX --------------- yellow --------pin #7

GND -------------- green -------- pin #10

Abbildung: Programmer mit SFP Connector (Quelle: OpenWrt Forum)

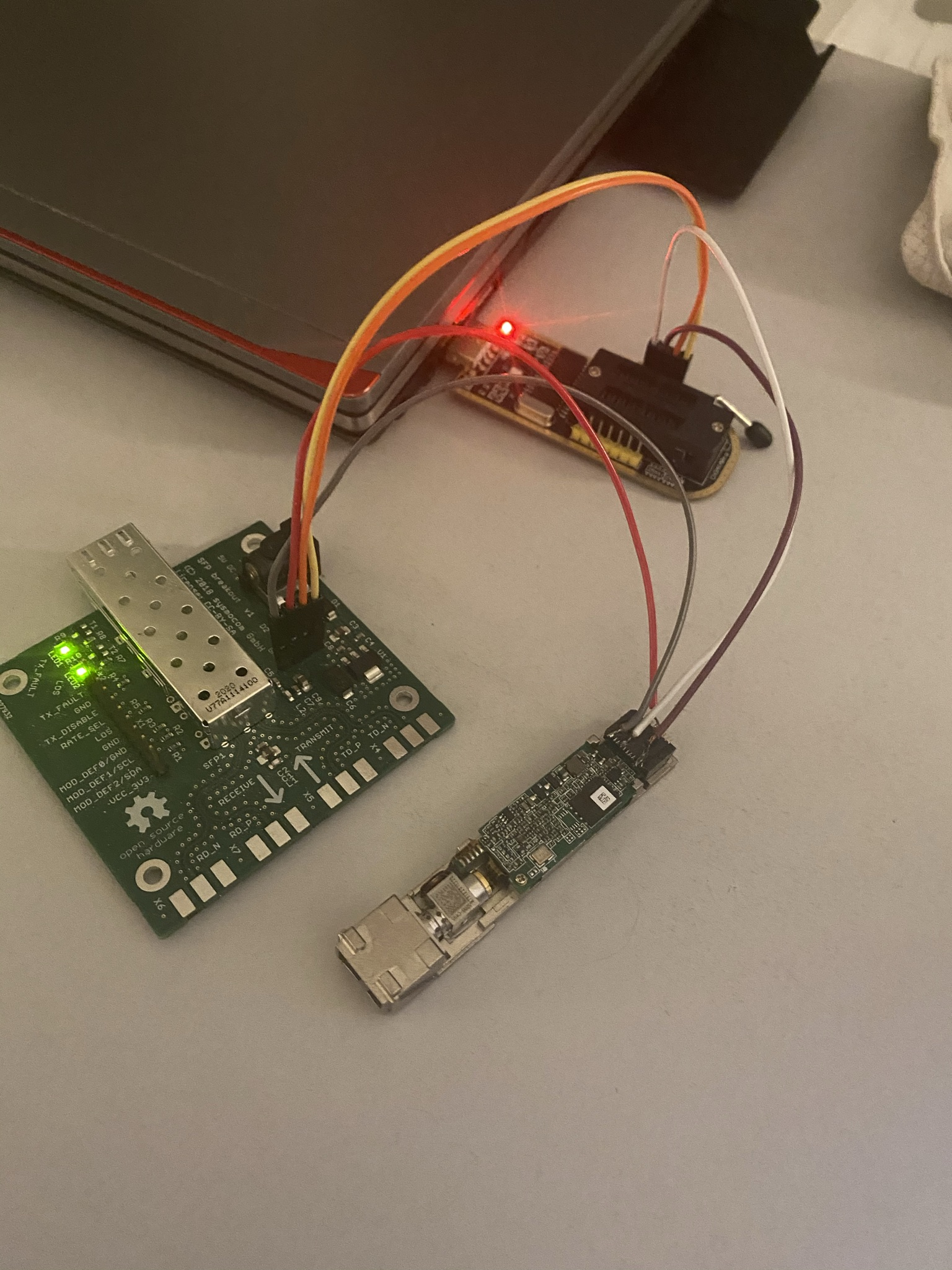

Meine Umsetzung

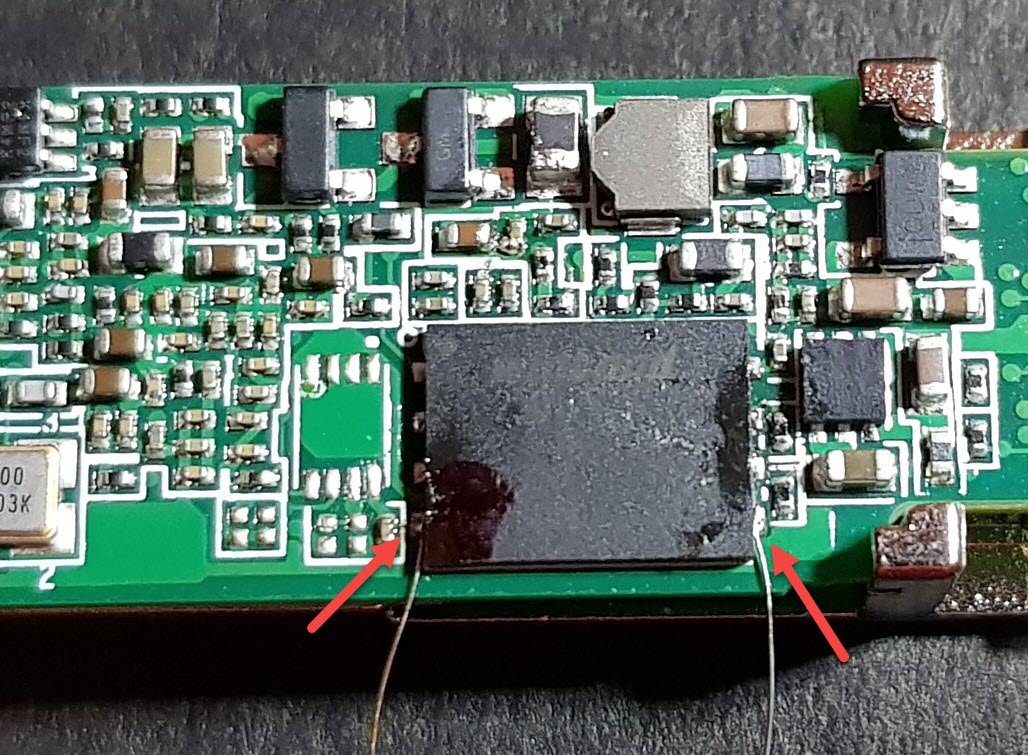

Metalldraht an den beiden äußeren Pins des Flashchips.

Eine dünne Pinzette reicht auch aus. Die Brücke muss nur für ein paar Sekunden während des Bootvorgangs gesetzt sein. Für alle folgenden Aktionen ist sie nicht mehr nötig.

Konsolenausgabe (Bootloader locked):

Die Konsolenausgabe mit Überbrückung sollte so aussehen:

Sollten komische Sonderzeichen oder nicht lesbares Zeugs angezeigt werden, ist die TX/ RX Verbindung nicht sauber. Hierbei dann nicht fortfahren, sondern die Lötstellen oder Verbindungen auf Fehler überprüfen.

"7" für den XMODEM Mode eingeben und mit Enter bestätigen.

Jetzt kann das Abort-File per XMODEM Protokoll an das Modul übertragen werden.

TeraTerm File -> Transfer -> XMODEM -> Send "1224ABORT.bin"

Nach der Übertragung direkt CTRL-C drücken, Das Modul sollte in der gewünschten Shell landen:

Damit das nicht jedes Mal gemacht werden muss, setzen wir nun eine Möglichkeit zur Unterbrechung des regulären Starts. "asc 0" aktiviert die Ausgabe beim Start und "bootdelay 5" eine kleine Verzögerung, um den Bootvorgang abzubrechen.

Konsolenausgabe (Bootloader unlocked)

Modifizierte Images flashen

Übersicht des Flashlayouts:

Kermit-Empfang aktivieren

TeraTerm File -> Transfer -> Kermit -> Send "MA5671Amod.bin"

Empfangene Daten aus dem Arbeitsspeicher auf den Flashchip schreiben

Umgebungsvariablen prüfen

SFP Modul einbauen

Der Teil mit der seriellen Konsole ist nun abgeschlossen, daher kann das Modul zusammengebaut und im gewünschten Gerät installiert werden.

Per SSH auf dem Modul anmelden (Daten stehen oben in der Übersicht).

Die Shell sollte nun so aussehen. Dann hat alles geklappt.

PLOAM Passwort und S/N setzen

Das PLOAM/ GPON Passwort muss bei der Telekom angefragt werden, sofern ihr aktuell ein Glasfaser Modem von der Telekom nutzt. Es heißt dort "ONT-Kennung". Wenn nur ein passiver Anschluss vorliegt, sollte der Techniker die ONT-Kennung euch bereits ausgehändigt haben.

Für dieses Tutorial sollen folgende Beispieldaten im Modul eingetragen werden:

ONT-Kennung: A1B2000000

S/N: HWTC12345678

Der einface Weg über meinen Generator:

Link

Hier einfach die Ausgabe von "fw_printenv sfp_a2_info" einfügen und die gewünschten Daten (S/N, Passwort, MAC-Adresse) eingeben. Das Tool berechnet dann einen neuen String.

Der manuelle Weg

Zur Sicherheit alle Umgebungsvariablen ausgeben lassen und irgendwo in einer Textdatei sichern.

Um gewisse Parameter wie z.B. PLOAM Passwort, S/N oder auch die MAC-Adresse setzen zu können, muss die Umgebungsvariable "sfp_a2_info" angepasst werden. Sie ist Base64 codiert abgespeichert.

Die Daten kopieren wir in einen beliebigen Texteditor zur weiteren Modifikation.

(Die @-Zeichen stellen eine neue Zeile dar. Mit diesem Command werden sie in sichtbare Zeilenumbrüche umgewandelt)

Das Passwort steht in Zeile 5. Die Seriennummer in Zeile 6. Die Daten werden mit einem Editor von Base64 zu Hex konvertiert. Das Passwort ist in Hex 20-stellig und die Seriennummer 16-stellig.

5.

//////////8AAhQAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA

ffffffffffffffff00021400000000000000000000000000000000000000000000000000000000000000000000

6.

AAAAAAAAAAJIV1RDiAQOnv///////////////////wAAAAAAAAAAAAAAAAAA

00000000000000024857544388040e9effffffffffffffffffffffffffffff0000000000000000000000000000

[/CODE]

Die ONT-Kennung der Telekom liegt im ASCII-Format vor.

Konvertiert zu Hex sieht das dann so aus: 41314232303030303030

Im kompletten Datensatz eingetragen:

ffffffffffffffff00021441314232303030303030000000000000000000000000000000000000000000000000

Die S/N besteht aus zwei Teilen. Die erste Hälfte beinhaltet den Hersteller-Code und die zweite Hälfte die individuell vom Hersteller vergebene Nummer.

485754438 (HEX) = HWTC (ASCII)

Sofern die S/N eures aktuellen Telekom Modems geklont werden soll, muss der Hersteller-Code (bei Huawei = HWTC) + die zweite Hälfte der Seriennummer hier eingepflegt werden.

Für unser Beispiel würde das dann so aussehen: 48575443812345678

Im kompletten Datensatz eingetragen:

000000000000000248575443812345678fffffffffffffffffffffffffffff0000000000000000000000000000

Der Datensatz ist nun angepasst und kann wieder zurück in die Variable "sfp_a2_info" geschrieben werden. Dazu einfach Zeile für Zeile von Hex in Base64 konvertieren und die Zeilenumbrüche wieder durch @-Zeichen ersetzen. Falls der Datensatz beim Einfügen abgeschnitten werden sollte, muss er zuerst in eine Datei kopiert und dann per SCP auf das Modul übertragen werden. Die Datei kann dann beim Setzen der Umgebungsvariable eingelesen werden.

Nach einem Neustart des Moduls sollten die geänderten Parameter angezeigt werden.

Tests:

Verbindung der Glasfaser

Das Modul ist nun fertig und kann hoffentlich eingesetzt werden

Also ein Glasfaser-Patchkabel LC APC (Telekom Dose) <-> SC APC (Modul) anschließen und den GPON state überprüfen.

curr_state=5 = Modul ist erfolgreich am OLT registriert

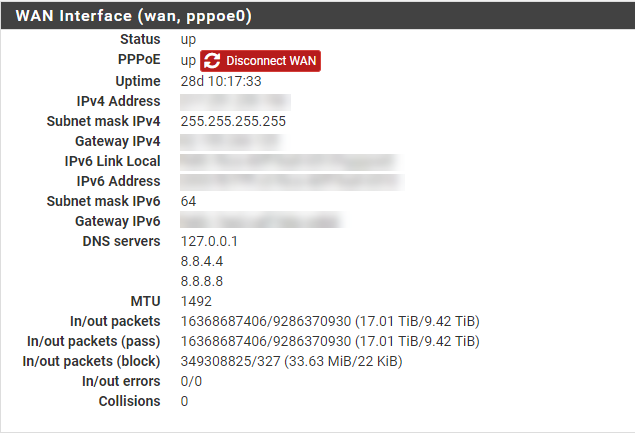

Jetzt kann über VLAN 7 eine PPPoE Verbindung aufgebaut werden. Also genauso wie beim Original-Gerät.

Und schon seid ihr online :yeah:

Fazit

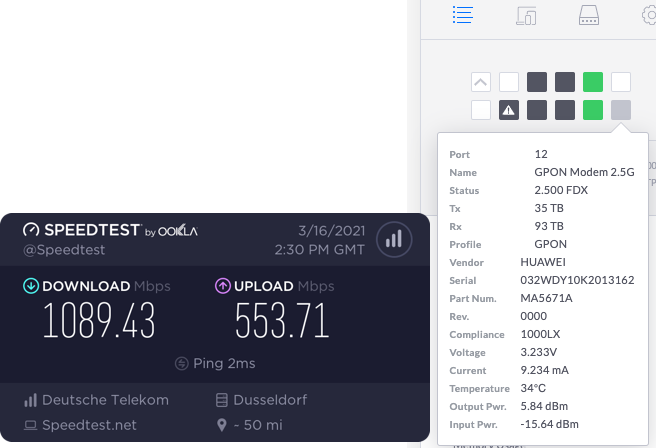

Nach mehreren Monaten Analyse, Ausprobieren und Verbrennung von Geld läuft nun mein Telekom-FTTH mit einem eigenen Modem stabil.

Ich bin happy :yeah:

(Der Speedtest ist nicht von mir, weil bei meiner Leitung aus unbekannten Gründen nur 950Mbit ankommen)

Viel Spaß beim Nachmachen

----------------------------------------------------------------------

Downloads

Ziel des Vorhabens ist das "Ausmustern" des Telekom ONT und somit die Nutzung eines eigenen Modems am Glasfaser-Anschluss der Telekom.

Selbstverständlich funktioniert das Ganze auch bei anderen Providern sofern GPON als Glasfaser-Schnittstelle zum Einsatz kommt (ist aber von meiner Seite aus 'untested').

Einleitung

Die Umsetzung ist nicht sehr einfach und erfordert Kenntnisse in IT und Elektrotechnik.

Falls das jemandem zu viel Aufwand ist, kann auch gern ein fertiges Modul bei mir bestellt werden. Dazu am besten einfach eine kurze PN.

Erfolgsmeldungen für Provider

| ↓ Modul \ Provider Erfolge → | Deutsche Telekom | Deutsche Glasfaser | M-Net | EON | Italien Fastweb/TIM/Vodafone | Frankreich Orange | Portugal MEO | Spanien Movistar | Canada Bell |

|---|---|---|---|---|---|---|---|---|---|

| Huawei MA5671A | ✅ | ✅ | ❌ | ✅ | ✅ | ✅ | ✅ | ✅ | ✅ |

| Nokia/ Alcatel Lucent G-010S-P | ✅ | N/A | N/A | ✅ | ✅ | ✅ | ✅ | ✅ | ✅ |

| Nokia G-010S-A | ❌ | ❌ | N/A | N/A | N/A | N/A | N/A | ✅ | |

| CarlitoxxPro CPGOS03-0490 v1.0 | ✅ | N/A | ❌ | ✅ | ✅ | ✅ | ✅ | N/A | N/A |

| CarlitoxxPro CPGOS03-0490 v2.0 | ✅ | N/A | N/A | N/A | N/A | N/A | N/A | N/A | N/A |

| Hilink HL23446 | ✅ | N/A | ❌ | N/A | N/A | N/A | N/A | N/A | N/A |

Übersicht der Module

- Huawei SmartAX MA5671A ⬤ (schwer zu kriegen, gebraucht ~ 60€ bei eBay aus Italien, Vorsicht bei Alibaba Angeboten, die sind meist Fake)

Bootloader Unlock und Flash für eine Rootshell nötig (Getestet von mir)- Datasheet: https://www.huawei.com/ucmf/groups/public/documents/webasset/hw_415752.pdf Die Module haben abweichend vom Datasheet einen SC/APC Port!

- SSH: sshpass -p admin123 ssh root@192.168.1.10

- Serial TTL: TX Pin 2 RX Pin 7 asc0=0 115,200 N 8 1

- minishell Commands (Liste)

- Nokia/ Alcatel-Lucent G-010S-P ⬤ (schwer zu kriegen, gebraucht ~ 55$ bei eBay aus Kanada/ USA, OEM: Source Photonics) (Getestet von mir)

- Datasheet: https://www.sourcephotonics.com/wp-content/uploads/2017/08/DS-8085-02_SPS-34-24T-HP-TDFO.pdf Die Module gibt es sowohl mit einem SC/UPC als auch SC/APC Port!

- SSH: sshpass -p SUGAR2A041 ssh ONTUSER@192.168.1.10

- Serial TTL: TX Pin 2 RX Pin 7 asc0=0 115,200 N 8 1

- CarlitoxxPro CPGOS03-0490 v1.0 ⬤ (nicht mehr lieferbar, identisch zu Hilink) (Getestet von mir)

- Hilink HL23446 ⬤ (nicht mehr lieferbar, sämtliche Alibaba Angebote sind Fake)

- CarlitoxxPro CPGOS03-0490 v2.0 (neu ~ 120€ + Versand direkt beim Hersteller aus Spanien, nur 1G Link) (Getestet vom User Mettwurschthttps://www.onlinekosten.de/forum/showthread.php?p=2537267#post2537267)

- Nokia G-010S-A ⬤(gebraucht ~ 20$ bei eBay aus Kanada/ USA, kein r/w Filesystem, nur per symlink, daher nur wenige Änderungen möglich. Inkompatibel zu Telekom)

- SSH: sshpass -p SUGAR2A041 ssh ONTUSER@192.168.1.10

- HTTP: user: adminadmin password: ALC#FGU

- Alcatel Lucent O-010S-P (keine Möglichkeit zur Config. Läuft wahrscheinlich nur, wenn der Provider ausschließlich die GPON S/N zur Authentifizierung verwendet, sodass eine Anmeldung ohne Änderungen auf ONT-Seite möglich ist, Inkompatibel zu Telekom)

Augen auf bei der eBay-Suche! G-010S-P und O-010S-P sehen von außen gleich aus und werden sogar teilweise in den Suchergebnissen gemischt angezeigt, sind aber technisch komplett unterschiedlich!

Legende:

⬤ Getestet und funktioniert

⬤ Sollte funktionieren (teilweise Erfolge in anderen ausländischen Foren)

⬤ Funktion unbekannt

⬤ Funktioniert definitiv nicht

⬤ Unterstützt 2.5G Link (SGMII)

Hardware

1G Link

- Ein beliebiges Gerät mit SFP Slot (z.B. Switch, Router, Netzwerkkarte)

Der Switch muss VLAN können. Der Router bzw. Router mit SFP-Netzwerkkarte muss VLAN + PPPoE können.

Nur interessant für Leute mit Bandbreiten >= Gigabit. Hier stellt das übliche Gigabit Ethernet mit Netto ~ 940Mbit/s einen Flaschenhals dar.

Die Auswahl ist deutlich eingeschränkt, weil die meisten SFP+ Geräte keinen 2.5G Link unterstützen, sondern nur 1G / 10G.

Außerdem wichtig: Der 2.5G Link wird seitens des Moduls erst aktiviert, wenn eine Glasfaser korrekt verbunden ist. Ansonsten meldet es sich nur per 1G Link!

- Netzwerkkarten mit Broadcom 57810s Chip *

- Dell N20KJ oder Y40PH

- Broadcom BCM957810A1006G

- HP 530SFP+

- Ubiquiti UniFi Switch 16 - US-16-XG

- Ubiquiti EdgeSwitch - ES-16-XG

* Das sind ein paar Beispiele, es gibt auch noch mehr Modelle. Bei HP- und Dell-Modellen muss für viele Systeme/Mainboards ein Pin-Mod durchgeführt werden. Das liegt an einer abweichenden SMBus-Implementierung seitens der Hersteller. Dazu werden einfach zwei Pins mit Tape abgeklebt. (Weitere Infos)

Meine HP-Karte lief auf auf einem ASRock Rack Mainboard problemlos, auf einem Testsystem mit Asus Mainboard hingegen nicht (kein POST).

Umsetzung (Huawei)

Ich habe mich am Ende für das Huawei Modul und einen UniFi Switch entschieden. Diese Kombination läuft bei mir hervorragend.

Damit ein Modem am Telekom Anschluss genutzt werden kann, muss ein Passwort im Speicher des Modems hinterlegt werden (GPON Password oder auch PLOAM Password).

Leider ist das Setzen von Parametern beim Huawei Modul nicht möglich, weil standardmäßig keine Root-Shell zum Einsatz kommt. Der User hat also nur Zugriff auf ein paar Kommandos (siehe Link oben "minishell commands"). Es gibt zwar einen "set" Befehl, aber niemand kennt die weiteren Angaben zum Setzen von Seriennummer, Passwort etc. Außerdem gibt es öffentlich bei Huawei keinerlei Dokumentationen für Geräte im Enterprise/ Carrier Segment. Falls da jemand über irgendwelche Kanäle (z.B. beruflich) dran kommt, bitte melden.

Bootloader Unlock

Normalerweise lassen sich sämtliche SFP Module über eine serielle Verbindung auf zwei Pins mit einem neuen Image flashen. Bei Huawei ist diese Funktion so einfach nicht möglich, weil der Bootloader beim Start des Models nicht auf Eingaben der seriellen Konsole reagiert.

Daher haben wir zwei Möglichkeiten:

- Flashchip auslöten und neu beschreiben

- Flashchip vorübergehend kurzschließen, damit keine Daten gelesen werden können. Danach fällt der Bootloader automatisch in einen Prompt.

Benötigte Hardware

- USB to UART Dongle z.B. CH341A EEPROM Programmer (15€ bei Amazon)

- 3.3V DC Converter/Netzteil zur Stromversorgung des SFP Moduls

- SFP Steckverbinder (z.B. von AMP oder Molex) zur Verbindung des SFP Moduls mit dem Programmer (1,50€ bei Farnell https://www.develektro.com/AMP-TE-CONNECTIVITY-1367073-1-STECKERSFPSMT20KONT)

- Pinzette oder kurzer Metalldraht zum Überbrücken der zwei Pins am Flashchip

- Lötkolben mit dünner Spitze

- Computer mit USB-Port und Terminal Emulator z.B. TeraTerm

Modul vorbereiten

Damit wir an den Flashchip kommen, muss zuerst der äußere Metallrahmen entfernt werden. Dazu müssen zwei kleine "Nasen" nach außen gebogen werden. Danach lässt sich der Rahmen einfach abschieben und das Modul kann zerlegt werden.

Hier ist die Platine zu sehen und der Flashchip ist rot markiert

Anschluss des SFP Connectors

USB UART Adapter ------------ SFP 20pins Molex connector

3.3V ------------- red -----------pin #15 und #16

TX --------------- orange --------pin #2

RX --------------- yellow --------pin #7

GND -------------- green -------- pin #10

Abbildung: Programmer mit SFP Connector (Quelle: OpenWrt Forum)

Meine Umsetzung

Metalldraht an den beiden äußeren Pins des Flashchips.

Eine dünne Pinzette reicht auch aus. Die Brücke muss nur für ein paar Sekunden während des Bootvorgangs gesetzt sein. Für alle folgenden Aktionen ist sie nicht mehr nötig.

Konsolenausgabe (Bootloader locked):

Code:

ROM: V1.1.4

ROM: CFG 0x00000006

ROM: SFLASH-4

hw fuse format 1

U-Boot 2011.12-lantiq-gpon-1.2.24 (Nov 03 2014 - 22:46:28), Build: falcon_sfp_linux

Board: SFP

DRAM: 64 MiB

Now running in RAM - U-Boot at: 83fc8000

SF: Detected S25FL129P_64K with page size 64 KiB, total 16 MiBDie Konsolenausgabe mit Überbrückung sollte so aussehen:

Code:

ROM: V1.1.4

ROM: CFG 0x00000006

ROM: SFLASH-4

ROM: CFG 0x00000006

ROM: SFLASH-4

ROM: CFG 0x00000006

ROM: SFLASH-4

ROM: Boot? (0-9A-F<CR>)Sollten komische Sonderzeichen oder nicht lesbares Zeugs angezeigt werden, ist die TX/ RX Verbindung nicht sauber. Hierbei dann nicht fortfahren, sondern die Lötstellen oder Verbindungen auf Fehler überprüfen.

Code:

ROM: Boot? (0-9A-F<CR>) 7Jetzt kann das Abort-File per XMODEM Protokoll an das Modul übertragen werden.

TeraTerm File -> Transfer -> XMODEM -> Send "1224ABORT.bin"

Nach der Übertragung direkt CTRL-C drücken, Das Modul sollte in der gewünschten Shell landen:

Code:

FALCON =>Damit das nicht jedes Mal gemacht werden muss, setzen wir nun eine Möglichkeit zur Unterbrechung des regulären Starts. "asc 0" aktiviert die Ausgabe beim Start und "bootdelay 5" eine kleine Verzögerung, um den Bootvorgang abzubrechen.

Code:

FALCON => setenv bootdelay 5

FALCON => setenv asc0 0

FALCON => setenv preboot "gpio input 105;gpio input 106;gpio input 107;gpio input 108;gpio set 3;gpio set 109;gpio set 110;gpio clear 423; gpio clear 422; gpio clear 325; gpio clear 402; gpio clear 424"

FALCON => saveenvKonsolenausgabe (Bootloader unlocked)

Code:

ROM: V1.1.4

ROM: CFG 0x00000006

ROM: SFLASH-4

hw fuse format 1

U-Boot 2011.12-lantiq-gpon-1.2.24 (Nov 03 2014 - 22:46:28), Build: falcon_sfp_linux

Board: SFP

DRAM: 64 MiB

Now running in RAM - U-Boot at: 83fc8000

SF: Detected W25Q128 with page size 4 KiB, total 16 MiB

Chip: FALCON-S (A22)

Bootmode: 0x06

Reset cause: Power-On Reset

CPU Clock: 400 MHz

Net: SGMII, SERDES [PRIME]

gpio: pin 105 (gpio 105) value is 0

gpio: pin 106 (gpio 106) value is 0

gpio: pin 107 (gpio 107) value is 0

gpio: pin 108 (gpio 108) value is 1

gpio: pin 3 (gpio 3) value is 1

gpio: pin 109 (gpio 109) value is 1

gpio: pin 110 (gpio 110) value is 1

gpio: pin 423 (gpio 423) value is 0

gpio: pin 422 (gpio 422) value is 0

gpio: pin 325 (gpio 325) value is 0

gpio: pin 402 (gpio 402) value is 0

gpio: pin 424 (gpio 424) value is 0

Press SPACE to delay and Ctrl-C to abort autoboot in 5 secondsModifizierte Images flashen

Übersicht des Flashlayouts:

Code:

root@SFP:~# cat /proc/mtd

dev: size erasesize name

mtd0: 00040000 00010000 "uboot"

mtd1: 00080000 00010000 "uboot_env"

mtd2: 00740000 00010000 "linux"

mtd3: 006191d8 00010000 "rootfs"

mtd4: 00400000 00010000 "rootfs_data"

mtd5: 00800000 00010000 "image1"Kermit-Empfang aktivieren

Code:

FALCON => loadb

## Ready for binary (kermit) download to 0x80800000 at 115200 bps...Empfangene Daten aus dem Arbeitsspeicher auf den Flashchip schreiben

Code:

FALCON => sf probe 0

FALCON => sf erase C0000 740000

FALCON => sf write 80800000 C0000 740000Umgebungsvariablen prüfen

Code:

FALCON => printenv image1_is_valid

image1_is_valid=1

Code:

FALCON => printenv committed_image

committed_image=0SFP Modul einbauen

Der Teil mit der seriellen Konsole ist nun abgeschlossen, daher kann das Modul zusammengebaut und im gewünschten Gerät installiert werden.

Per SSH auf dem Modul anmelden (Daten stehen oben in der Übersicht).

Die Shell sollte nun so aussehen. Dann hat alles geklappt.

Code:

root@SFP:~#PLOAM Passwort und S/N setzen

Das PLOAM/ GPON Passwort muss bei der Telekom angefragt werden, sofern ihr aktuell ein Glasfaser Modem von der Telekom nutzt. Es heißt dort "ONT-Kennung". Wenn nur ein passiver Anschluss vorliegt, sollte der Techniker die ONT-Kennung euch bereits ausgehändigt haben.

Für dieses Tutorial sollen folgende Beispieldaten im Modul eingetragen werden:

ONT-Kennung: A1B2000000

S/N: HWTC12345678

Der einface Weg über meinen Generator:

Link

Hier einfach die Ausgabe von "fw_printenv sfp_a2_info" einfügen und die gewünschten Daten (S/N, Passwort, MAC-Adresse) eingeben. Das Tool berechnet dann einen neuen String.

Der manuelle Weg

Zur Sicherheit alle Umgebungsvariablen ausgeben lassen und irgendwo in einer Textdatei sichern.

Code:

root@SFP:~# fw_printenvUm gewisse Parameter wie z.B. PLOAM Passwort, S/N oder auch die MAC-Adresse setzen zu können, muss die Umgebungsvariable "sfp_a2_info" angepasst werden. Sie ist Base64 codiert abgespeichert.

Die Daten kopieren wir in einen beliebigen Texteditor zur weiteren Modifikation.

Code:

root@SFP:~# fw_printenv sfp_a2_info | sed "s/^sfp_a2_info=//" | tr '@' '\n'

Code:

begin-base64 644 sfp_a2_info

XwDOAFoA0wCMoHUwiLh5GK/IAACIuAAAm4Ii0HuGK9QJzwANB8sAEAAAAAAA

AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA/gAAAAAAAAAEAAAABAAAAAQAAAAEA

AAAAAABMJ9F8kg1MAAEAAf////8CAAFA//8BQAAAcAAAAAAAEGD/////////

////////////MDMwMzJXRFkAAAAAAAD+E///////////////////////////

//////////8AAhQAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA

AAAAAAAAAAJIV1RDiAQOnv///////////////////wAAAAAAAAAAAAAAAAAA

AAAAAAAAAAAAAAAAAAAAAAAAhCZX6AERywrihMlWDz7lVN9YEM8ACQunY0A4

d1hP57TOSbuCYjI1LaTZUst/vvSVYVYd3DvRJ6Fu/g8o3Jw6KXCyAAAAAAAA

AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA9B1rhi5hAAAAAAAAAAAAAAAAAAAA

AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA

AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA

AAAAAAAAAAAAAAAAAAAAAAAAD/0P/gAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA

AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA

AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA

AAAAAAAAAAAAAA==

====Das Passwort steht in Zeile 5. Die Seriennummer in Zeile 6. Die Daten werden mit einem Editor von Base64 zu Hex konvertiert. Das Passwort ist in Hex 20-stellig und die Seriennummer 16-stellig.

5.

//////////8AAhQAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA

ffffffffffffffff00021400000000000000000000000000000000000000000000000000000000000000000000

6.

AAAAAAAAAAJIV1RDiAQOnv///////////////////wAAAAAAAAAAAAAAAAAA

00000000000000024857544388040e9effffffffffffffffffffffffffffff0000000000000000000000000000

[/CODE]

Die ONT-Kennung der Telekom liegt im ASCII-Format vor.

Konvertiert zu Hex sieht das dann so aus: 41314232303030303030

Im kompletten Datensatz eingetragen:

ffffffffffffffff00021441314232303030303030000000000000000000000000000000000000000000000000

Die S/N besteht aus zwei Teilen. Die erste Hälfte beinhaltet den Hersteller-Code und die zweite Hälfte die individuell vom Hersteller vergebene Nummer.

485754438 (HEX) = HWTC (ASCII)

Sofern die S/N eures aktuellen Telekom Modems geklont werden soll, muss der Hersteller-Code (bei Huawei = HWTC) + die zweite Hälfte der Seriennummer hier eingepflegt werden.

Für unser Beispiel würde das dann so aussehen: 48575443812345678

Im kompletten Datensatz eingetragen:

000000000000000248575443812345678fffffffffffffffffffffffffffff0000000000000000000000000000

Der Datensatz ist nun angepasst und kann wieder zurück in die Variable "sfp_a2_info" geschrieben werden. Dazu einfach Zeile für Zeile von Hex in Base64 konvertieren und die Zeilenumbrüche wieder durch @-Zeichen ersetzen. Falls der Datensatz beim Einfügen abgeschnitten werden sollte, muss er zuerst in eine Datei kopiert und dann per SCP auf das Modul übertragen werden. Die Datei kann dann beim Setzen der Umgebungsvariable eingelesen werden.

Code:

fw_setenv sfp_a2_info `cat /tmp/foobar.txt`Nach einem Neustart des Moduls sollten die geänderten Parameter angezeigt werden.

Tests:

Code:

root@SFP:~# fw_printenv nPassword

nPassword=0x41 0x31 0x42 0x32 0x30 0x30 0x30 0x30 0x30 0x30

root@SFP:~# fw_printenv gSerial

gSerial=HWTC12345678Verbindung der Glasfaser

Das Modul ist nun fertig und kann hoffentlich eingesetzt werden

Also ein Glasfaser-Patchkabel LC APC (Telekom Dose) <-> SC APC (Modul) anschließen und den GPON state überprüfen.

Code:

root@SFP:~# onu ploamsg

errorcode=0 curr_state=5 previous_state=4 elapsed_msec=243880Jetzt kann über VLAN 7 eine PPPoE Verbindung aufgebaut werden. Also genauso wie beim Original-Gerät.

Und schon seid ihr online :yeah:

Fazit

Nach mehreren Monaten Analyse, Ausprobieren und Verbrennung von Geld läuft nun mein Telekom-FTTH mit einem eigenen Modem stabil.

Ich bin happy :yeah:

(Der Speedtest ist nicht von mir, weil bei meiner Leitung aus unbekannten Gründen nur 950Mbit ankommen)

Viel Spaß beim Nachmachen

----------------------------------------------------------------------

Downloads