Hm, das kann ich so nicht unterschreiben. An vorderster Front steht das Gerät, das die Interneteinwahl vornimmt, also das Modem. Ein Router wie eine FritzBox ist eigentlich ein Modem mit integrierter Firewall. Wenn die Firewall nur zum WAN hin funktionieren würde, wie würde ich dann Traffic in meinem internen Netz routen? Im Firmenkontext hat man eine Border-Firewall, wie du das auch sagst, die zum WAN hin zeigt. Das liegt aber daran, dass man eine Standleitung und gar kein Modem hat.norKoeri schrieb:Normal sitzt eine Firewall im WAN und hin zum Switch ist dann der Router, also der Router quatscht mit der Firewall (oder hat die inkludiert). Zwei Firewalls passen mir daher nicht so wirklich an den Switch.

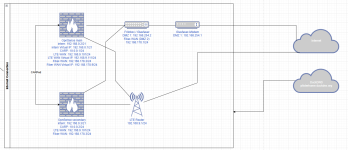

Ich habe an vorderster Front eine FB, die die Glasfasereinwahl vornimmt, aber sonst alle Funktionen deaktiviert und allen Traffic an meine Firewall weiterleitet. Dann kann ich auf meiner Firewall genau einstellen, was alles ins interne Netzwerk soll.

Ich weiß schon selbst genau genug, was Security ist. Das darfst du mir gerne glauben, oder muss ich hier Zertifikate vorweisen, um im Forum posten zu dürfen? :-DnorKoeri schrieb:Sollten wir schon verstehen, nicht dass das irgendeine Pseudo-Security ist.

Ich hab mittlerweile mal mit SNMP versucht aus dem Switch auszulesen, welche Geräte angeschlossen sind. Das hat komischerweise bis zu 8 Minuten gedauert, bis die Info in SNMP gelandet ist. Ich vermute da aber noch ein anderes Problem auf meiner Seite.

Falls es jemanden interessiert:

switchPort="21"

connectedDevices=$(snmpwalk -v3 -u snmp -l authNoPriv -a SHA -A adminadmin 192.168.0.5 iso.3.6.1.2.1.17.7.1.2.2.1.2.1 |

grep "INTEGER: $switchPort")

geraeteMIBS=$(echo $connectedDevices | sed -E 's/^.{31}(.*)$/\1/' | cut -d " " -f 1)

while IFS= read -r line; do

deviceMACLine=$(snmpwalk -v3 -u snmp -l authNoPriv -a SHA -A adminadmin 192.168.0.5 iso.3.6.1.2.1.17.7.1.2.2.1.1.1.$line

); echo "Verbundenes Gerät:"$(echo $deviceMACLine | cut -d ":" -f 2)

done <<< "$geraeteMIBS" ; date +"%H:%M:%S"

connectedDevices=$(snmpwalk -v3 -u snmp -l authNoPriv -a SHA -A adminadmin 192.168.0.5 iso.3.6.1.2.1.17.7.1.2.2.1.2.1 |

grep "INTEGER: $switchPort")

geraeteMIBS=$(echo $connectedDevices | sed -E 's/^.{31}(.*)$/\1/' | cut -d " " -f 1)

while IFS= read -r line; do

deviceMACLine=$(snmpwalk -v3 -u snmp -l authNoPriv -a SHA -A adminadmin 192.168.0.5 iso.3.6.1.2.1.17.7.1.2.2.1.1.1.$line

); echo "Verbundenes Gerät:"$(echo $deviceMACLine | cut -d ":" -f 2)

done <<< "$geraeteMIBS" ; date +"%H:%M:%S"

Das mit dem Emulator hatte ich zu schnell überflogen. Den werde ich morgen mal testen. Ich glaub, dann musst du auch nicht nochmal deine eigenen Geräte bemühen :-)

Danke dir!