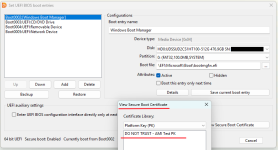

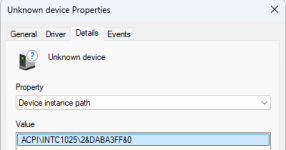

Vor 2 Wochen habe ich mir einen BMAX B4 Turbo Mini-PC mit Windows 11 gekauft. Die Hardware (N150, 16 GB, 512 GB SSD) ist für meine Zwecke eigentlich gut geeignet (denn ich bin kein Spieler) und sie war recht günstig. Allerdings erschien mir die Firmware und Software nach der ersten Prüfung nicht sicher genug zu sein, um damit ins Internet zu gehen. Das Secure Boot des Bios vertraut auf den AMI Test Platform Key "DO NOT TRUST" und auch ein Treiber für Trusted Execution wurde nicht mit geliefert (unknown device: ACPI\INTC1025\2&DABA3FF&0 = Intel TXT Authenticated Code Module).

Desweiteren konnte kein Defender Offline Scan ausgeführt werden. Nach dem Neustart des Systems und dem Öffnen des Scan-Bildschirms wurde der Defender sofort abgebrochen und Smart-Recovery erschien, oder vom USB-Stick gestartet, fror der Defender schon vor dem Scannen ein. Das lies bei mir den Verdacht auf eine mögliche Bios-Infektion mit einem Trojaner aufkommen, denn auch der Avira Rescue Scan startete nicht, weil angeblich nur eine 800x600 Auflösung vom Ubuntu-Treiber unterstützt wurde.

Nach einer Windows 11 Repair-Installation, die auch eine neue Recovery-Partition anlegte und dem Bereinigen des Systems, dh. Entfernen der alten Windows-Reste, konnte Defender Offline jetzt erfolgreich nach dem Neustart ausgeführt werden, scannte allerdings nur bis ca. 91 %. Die BMAX Recovery und Smart-Recovery Partitionen habe ich entfernt. Trotzdem blieb immer noch der Verdacht des verseuchten Bios.

Mit den AMI Firmware Utilities für Windows habe ich dann das Bios Rom v1.1_256, release 5.27 in einer 10 MB großen Datei gespeichert und zu Virus Total hochgeladen. Die 62 Scanner dort konnten allerdings nichts verdächtiges finden. Es gab aber eine Warung: "Contains a fully-fledged Windows executable, could be an indication of malware implanting."

Aufgrund dieser Warnung habe ich die Bios-Datei, die laut Defender ca. 470 Files enthält, mit Hilfe von 7zip in ein Unterverzeichnis extrahiert und nach dieser ausführbaren Datei gesucht. Bei der Suche nach Hex $4D5A = "MZ" am Anfang waren fast alle gefundenen Dateien vom Typ ".EFI", nur eine ".RAW" und eine ".DLL" oder ".EXE", aber mit einer anderen Endung: "3.380B6B4F", die mir dann im Hex-Viewer verdächtig erschien. Deshalb habe ich diese Datei in eine ".DLL" umbenannt und nochmals zu Virus Total hochgeladen, aber 73 Scanner fanden wieder nichts.

Dann gab es bei Virus Total aber noch 3 Sandbox-Scanner, die das Verhalten dieser Datei bei ihrer Ausführung genau analysierten. Zwei waren schon nach kurzer Zeit fertig, fanden aber nur eine Telemetrie-DNS darin. Der dritte Sandbox-Scanner schien mir zunächst abgestürzt zu sein, denn er wurde einfach nicht fertig mit seiner Untersuchung. Einige Stunden später lag dann aber doch ein Ergebnis unter "Behavior" vor, was mir sehr nach dem gesuchten Trojaner aussieht oder was meinen die Malware-Experten hier dazu?

Siehe insbesondere VirusTotal - File_Behavior.pdf

Desweiteren konnte kein Defender Offline Scan ausgeführt werden. Nach dem Neustart des Systems und dem Öffnen des Scan-Bildschirms wurde der Defender sofort abgebrochen und Smart-Recovery erschien, oder vom USB-Stick gestartet, fror der Defender schon vor dem Scannen ein. Das lies bei mir den Verdacht auf eine mögliche Bios-Infektion mit einem Trojaner aufkommen, denn auch der Avira Rescue Scan startete nicht, weil angeblich nur eine 800x600 Auflösung vom Ubuntu-Treiber unterstützt wurde.

Nach einer Windows 11 Repair-Installation, die auch eine neue Recovery-Partition anlegte und dem Bereinigen des Systems, dh. Entfernen der alten Windows-Reste, konnte Defender Offline jetzt erfolgreich nach dem Neustart ausgeführt werden, scannte allerdings nur bis ca. 91 %. Die BMAX Recovery und Smart-Recovery Partitionen habe ich entfernt. Trotzdem blieb immer noch der Verdacht des verseuchten Bios.

Mit den AMI Firmware Utilities für Windows habe ich dann das Bios Rom v1.1_256, release 5.27 in einer 10 MB großen Datei gespeichert und zu Virus Total hochgeladen. Die 62 Scanner dort konnten allerdings nichts verdächtiges finden. Es gab aber eine Warung: "Contains a fully-fledged Windows executable, could be an indication of malware implanting."

Aufgrund dieser Warnung habe ich die Bios-Datei, die laut Defender ca. 470 Files enthält, mit Hilfe von 7zip in ein Unterverzeichnis extrahiert und nach dieser ausführbaren Datei gesucht. Bei der Suche nach Hex $4D5A = "MZ" am Anfang waren fast alle gefundenen Dateien vom Typ ".EFI", nur eine ".RAW" und eine ".DLL" oder ".EXE", aber mit einer anderen Endung: "3.380B6B4F", die mir dann im Hex-Viewer verdächtig erschien. Deshalb habe ich diese Datei in eine ".DLL" umbenannt und nochmals zu Virus Total hochgeladen, aber 73 Scanner fanden wieder nichts.

Dann gab es bei Virus Total aber noch 3 Sandbox-Scanner, die das Verhalten dieser Datei bei ihrer Ausführung genau analysierten. Zwei waren schon nach kurzer Zeit fertig, fanden aber nur eine Telemetrie-DNS darin. Der dritte Sandbox-Scanner schien mir zunächst abgestürzt zu sein, denn er wurde einfach nicht fertig mit seiner Untersuchung. Einige Stunden später lag dann aber doch ein Ergebnis unter "Behavior" vor, was mir sehr nach dem gesuchten Trojaner aussieht oder was meinen die Malware-Experten hier dazu?

Siehe insbesondere VirusTotal - File_Behavior.pdf

Anhänge

-

AmiTestPK_DoNotTrust.png39,9 KB · Aufrufe: 536

AmiTestPK_DoNotTrust.png39,9 KB · Aufrufe: 536 -

TrustedExecutionDevice.png8,5 KB · Aufrufe: 169

TrustedExecutionDevice.png8,5 KB · Aufrufe: 169 -

VirusTotal - BMAX_B4_Turbo_Rom.pdf100,2 KB · Aufrufe: 29

-

VirusTotal - File_Behavior.pdf1.011,7 KB · Aufrufe: 31

-

VirusTotal - File_Details.pdf97,2 KB · Aufrufe: 14

-

VirusTotal - File_Detection.pdf96,7 KB · Aufrufe: 15

-

VirusTotal - File_Relations.pdf98,6 KB · Aufrufe: 15