Du verwendest einen veralteten Browser. Es ist möglich, dass diese oder andere Websites nicht korrekt angezeigt werden.

Du solltest ein Upgrade durchführen oder einen alternativen Browser verwenden.

Du solltest ein Upgrade durchführen oder einen alternativen Browser verwenden.

News Sicherheit: Einfache Passwörter bleiben in Deutschland weiterhin beliebt

- Ersteller mischaef

- Erstellt am

- Zur News: Sicherheit: Einfache Passwörter bleiben in Deutschland weiterhin beliebt

Tzk

Commodore

- Registriert

- Nov. 2016

- Beiträge

- 4.416

Danke für die Erinnerung. Das erklärt dann vermutlich auch die anderen ungewöhnichen Einträge...mischaef schrieb:Du hast den Text und den Link mit der Erklärung gelesen?

Der im Artikel verlinkte Beitrag gibt da (vermutlich?) Aufschluss: Massenhaft angelegte Dummy/Fake-Accounts von einigen wenigen Akteuren... Das erklärt dann auch das gwerty statt qwerty und so weiter.Marcel55 schrieb:Also 9916691966@vV sieht mir jetzt nicht gerade nach einem prinzipiell unsicheren Passwort aus.

iSight2TheBlind

Fleet Admiral

- Registriert

- März 2014

- Beiträge

- 11.513

Die Passwörter vom HPI glaube ich, bis auf Platz 8, 9 und 10, sofort.

Aber die Liste von Identeco ist Schwachsinn, denen muss doch bei der Veröffentlichung aufgefallen sein, dass diese Daten absolut keinen Sinn ergeben!

Mit Ausnahme des bereits hier genannten fuk19600 ist die Liste der privaten Passwörter da noch ähnlich glaubwürdig wie die vom HPI, aber die beruflichen Passwörter und die öffentlicher Einrichtungen können selbst wenn man Aspekte für mögliche Häufungen einbezieht so bei einer ausreichend großen Datenlage nicht stimmen.

"991669166@vV" soll auf Platz 4 stehen?

Selbst wenn man annehmen sollte, dass irgendeine im beruflichen Umfeld genutzte und stark verbreitete Software dieses Passwort als Standardpasswort setzt und das nie jemand ändern, ist es sehr unrealistisch, dass das Passwort auf Platz 4 dieser Liste kommen könnte und z.B. sogar über "pass1" liegt, direkt hinter "password"

Die Passwörter danach sind auch fast alle zu spezifisch um aus einem großen Datenpool zu stammen...

"thedancerfam"????

Und bei den öffentlichen Einrichtungen kann ich mir bei "Albert2001" fast noch vorstellen, dass es ein Standardpasswort in irgendeiner Form ist, aber "bundesanstalt06"? Wie groß ist diese Bundesanstalt? "hasenmaus"???

Sorry, aber entweder hat man da eine Liste mit insgesamt zu kleinem Datenpool oder der Datenpool ist so sehr auf die ersten Plätze verschoben, dass die "123456" und "password" jeweils 10.000 Mal vorkamen, aber Platz 4 bereits nur noch drei Mal, Platz 5 drei Mal und Platz 6 zwei Mal...

Dann sollte man das aber nennen, um das enorme Gefälle zwischen den Plätzen zu kennzeichnen.

Oder die Liste ist einfach eine Liste von Beispielpasswörtern die identeco gefunden hat, aber dann ist die Benennung der Listen eben vollkommen falsch.

Anders ist der Eintrag "[Name der Organisation]" ja auch nicht zu erklären.

Ich habe deren Artikel nur kurz überflogen, aber deren Methodik erscheint mir einfach vollkommen verhunzt zu sein, das kann so nicht stimmen, was sie da behaupten!

Sie zählen entweder doppelt (In allen Listen mit Leaks werden alle "fluffybaer123456@web.de - gertrude123" Accounts (Login - Passwort) bei allen Diensten zusammengezählt, so dass diese eine Person aufgrund von vielen Accounts und der Nutzung unterschiedlicher Leaklisten wo dieser Nutzer aufgeführt wird mehrfach gezählt wird) oder ihr Datenpool ist sonstwie für den Hintern.

Aber die Liste von Identeco ist Schwachsinn, denen muss doch bei der Veröffentlichung aufgefallen sein, dass diese Daten absolut keinen Sinn ergeben!

Mit Ausnahme des bereits hier genannten fuk19600 ist die Liste der privaten Passwörter da noch ähnlich glaubwürdig wie die vom HPI, aber die beruflichen Passwörter und die öffentlicher Einrichtungen können selbst wenn man Aspekte für mögliche Häufungen einbezieht so bei einer ausreichend großen Datenlage nicht stimmen.

"991669166@vV" soll auf Platz 4 stehen?

Selbst wenn man annehmen sollte, dass irgendeine im beruflichen Umfeld genutzte und stark verbreitete Software dieses Passwort als Standardpasswort setzt und das nie jemand ändern, ist es sehr unrealistisch, dass das Passwort auf Platz 4 dieser Liste kommen könnte und z.B. sogar über "pass1" liegt, direkt hinter "password"

Die Passwörter danach sind auch fast alle zu spezifisch um aus einem großen Datenpool zu stammen...

"thedancerfam"????

Und bei den öffentlichen Einrichtungen kann ich mir bei "Albert2001" fast noch vorstellen, dass es ein Standardpasswort in irgendeiner Form ist, aber "bundesanstalt06"? Wie groß ist diese Bundesanstalt? "hasenmaus"???

Sorry, aber entweder hat man da eine Liste mit insgesamt zu kleinem Datenpool oder der Datenpool ist so sehr auf die ersten Plätze verschoben, dass die "123456" und "password" jeweils 10.000 Mal vorkamen, aber Platz 4 bereits nur noch drei Mal, Platz 5 drei Mal und Platz 6 zwei Mal...

Dann sollte man das aber nennen, um das enorme Gefälle zwischen den Plätzen zu kennzeichnen.

Oder die Liste ist einfach eine Liste von Beispielpasswörtern die identeco gefunden hat, aber dann ist die Benennung der Listen eben vollkommen falsch.

Anders ist der Eintrag "[Name der Organisation]" ja auch nicht zu erklären.

Ich habe deren Artikel nur kurz überflogen, aber deren Methodik erscheint mir einfach vollkommen verhunzt zu sein, das kann so nicht stimmen, was sie da behaupten!

Sie zählen entweder doppelt (In allen Listen mit Leaks werden alle "fluffybaer123456@web.de - gertrude123" Accounts (Login - Passwort) bei allen Diensten zusammengezählt, so dass diese eine Person aufgrund von vielen Accounts und der Nutzung unterschiedlicher Leaklisten wo dieser Nutzer aufgeführt wird mehrfach gezählt wird) oder ihr Datenpool ist sonstwie für den Hintern.

Aus den Top10/20 der häufigsten Passwörter abzuleiten, dass es Nachholbedarf bei der Verwendung sicherer Passwörter gibt, ergibt aus meiner Sicht keinen Sinn.

Da die Top10 immer die kleinsten gemeinsamen Nenner zeigen werden, werden diese immer so oder so ähnlich ausfallen wie hier gezeigt. Selbst wenn jetzt fast alle zufällig generierte, 25-stellige Passwörter verwenden würden und nur zwei von einer Milliarde Accounts das Passwort "iloveyou", wird "iloveyou" auf Platz 1 stehen.

Da die Top10 immer die kleinsten gemeinsamen Nenner zeigen werden, werden diese immer so oder so ähnlich ausfallen wie hier gezeigt. Selbst wenn jetzt fast alle zufällig generierte, 25-stellige Passwörter verwenden würden und nur zwei von einer Milliarde Accounts das Passwort "iloveyou", wird "iloveyou" auf Platz 1 stehen.

Zuletzt bearbeitet:

Lora

Lieutenant

- Registriert

- Jan. 2022

- Beiträge

- 607

Meine Passwörter sind schon ganz andere, gibt ja welche die nehmen "Passwort" als Passwort 🙄

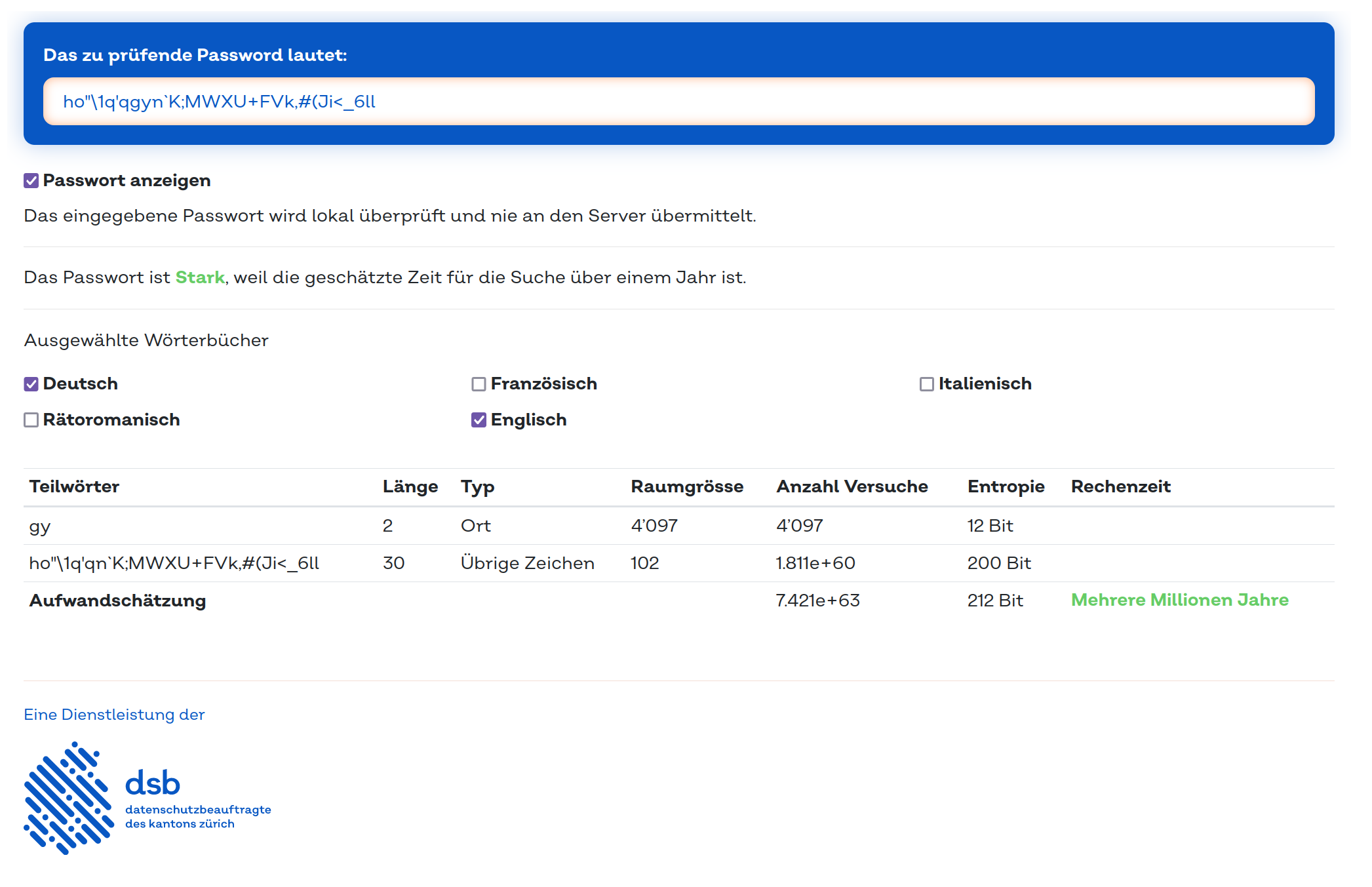

Für mich ist so etwas ein gutes Passwort: ho"\1q'qgyn`K;MWXU+FVk,#(Ji<_6ll

Quelle: https://www.passwortcheck.ch/

Wer sich die Passwörter jetzt nicht genieren lässt, der kann sich auf https://mecodia-medienkompetenz.de/...in-sicheres-passwort-das-ich-mir-merken-kann/ echt ein paar nützliche Tipps holen um starke Passwörter zu erzeugen die man sich auch merken kann 😉

Für mich ist so etwas ein gutes Passwort: ho"\1q'qgyn`K;MWXU+FVk,#(Ji<_6ll

Quelle: https://www.passwortcheck.ch/

Wer sich die Passwörter jetzt nicht genieren lässt, der kann sich auf https://mecodia-medienkompetenz.de/...in-sicheres-passwort-das-ich-mir-merken-kann/ echt ein paar nützliche Tipps holen um starke Passwörter zu erzeugen die man sich auch merken kann 😉

Enurian schrieb:Was genau sollen die "Top 10" denn bitte zeigen / beweisen?

Wenn 99% der User sichere Passwörter verwenden und 1% nicht, sehen die Top 10 immer noch genauso aus - alle anderen Passwörter würden sich ja nur äußerst selten wiederholen.

Inwiefern man hier also ablesen will, ob sich irgendwas verbessert oder verschlechtert, erklärt der Artikel nicht. Dazu bräuchte man ja auch eine prozentuale Häufigkeit oder irgendwas in der Richtung.

Genau das.

Man sieht ja auch an den hohen Listen Plätzen von komischen Passwörtern von DummyKonten, das die Summen an gleichen Passwörtern eher nicht so groß ist.

Und ich habe in den letzten Jahren keinen Arbeitgeber mehr erlebt, der 1234.. und Co als Passwort erlaubt

Magellan

Fleet Admiral

- Registriert

- Apr. 2006

- Beiträge

- 23.090

Liegt ja in der Natur der Sache dass gute Passwörter nicht häufig sein können, was sollte denn "1234" & co ablösen? "Yr9493*I;\xh`8lZn" wird es jetzt wohl kaum in die Top 10 schaffen.

Ich hab auch noch einige Trash Accounts (mit Trash Email) herumlungern die alle das selbe Trash Passwort haben. Alle Accounts mit Echtdaten oder sonst relevante Accounts haben dann aber einmalige Passwörter.

Wenn jetzt jemand meine Passwörter auswertet ist der Schluss auch dass [SomeTrashPass] mein am häufigsten genutztes Passwort ist, die anderen habe ich ja alle nur 1 mal genutzt.

Interessanter wäre der Anteil der Passwörter die eine gewisse Komplexität erfüllen und dann zu schauen ob dieser Anteil steigt.

Noch besser wäre es alles auszufiltern was zu irgendwelchen Trash Mails oder völlig irrelventen Boards usw gehört um den Anteil "echter" Passwörter von echten Nutzern in relevanten Diensten zu erhöhen.

Ich hab auch noch einige Trash Accounts (mit Trash Email) herumlungern die alle das selbe Trash Passwort haben. Alle Accounts mit Echtdaten oder sonst relevante Accounts haben dann aber einmalige Passwörter.

Wenn jetzt jemand meine Passwörter auswertet ist der Schluss auch dass [SomeTrashPass] mein am häufigsten genutztes Passwort ist, die anderen habe ich ja alle nur 1 mal genutzt.

Interessanter wäre der Anteil der Passwörter die eine gewisse Komplexität erfüllen und dann zu schauen ob dieser Anteil steigt.

Noch besser wäre es alles auszufiltern was zu irgendwelchen Trash Mails oder völlig irrelventen Boards usw gehört um den Anteil "echter" Passwörter von echten Nutzern in relevanten Diensten zu erhöhen.

Cool Master

Fleet Admiral

- Registriert

- Dez. 2005

- Beiträge

- 39.110

Und da fragt man sich wie https://www.computerbase.de/news/in...en-setzt-it-systeme-wiederholt-neu-auf.86480/ passieren kann

- Registriert

- Nov. 2006

- Beiträge

- 2.383

also das

1q2w3e

nicht dabei ist wundert mich. oh mist!

1q2w3e

nicht dabei ist wundert mich. oh mist!

Bei uns kam es damals von innen durch einen USB Stick eines chinesischen Kunden an einem Client. Da brauchte es kein Passwort für.Cool Master schrieb:passieren kann

- Registriert

- Dez. 2006

- Beiträge

- 5.725

Da kriege ich auch immer Anfälle. Generierst im Keepass irgendwie PW mit 24 Zeichen und Großbuchstaben, Kleinbuchstaben, Zahlen und Sonderzeichen und dann kommt sowas wie "Es dürfen maximal 16 Zeichen benutzt werden und keine Sonderzeichen". Da überlege ich echt oft, ob ich es nicht ganz bleiben lassethe_ButcheR schrieb:Mich nerven dann eher die Einschränkungen beim Erstellen eines Passworts, wenn beispielsweise nur bestimmte Sonderzeichen erlaubt sind.

CoMo

Captain

- Registriert

- Dez. 2015

- Beiträge

- 3.214

Um so erstaunlicher angesichts der vielen Vorfälle, dass nicht mittlerweile 2-Faktor-Authentifizierung überall verpflichtend gemacht wird. Selbst hier bei Computerbase ist das optional. Und dann wird man auch noch gegängelt, da man den Code alle 90 Tage neu eingeben muss. Also scheint es eher so, als will man das gar nicht?

Stahlseele

Rear Admiral

- Registriert

- Feb. 2009

- Beiträge

- 6.095

Und dann geht das Passwort für die KeePass Datenbank flöten.

Dutzende Accounts nicht mehr verwendbar.

Dutzende Accounts nicht mehr verwendbar.

Cool Master

Fleet Admiral

- Registriert

- Dez. 2005

- Beiträge

- 39.110

@knoxxi

Klar, es zeigt aber auf, dass wer so ein PW vergibt kein echtes Interesse an IT-Sicherheit hat. Das sind die Spezis die genau die gefunden USB-Sticks einstecken und andere Sachen machen. Das sagte auch einer meiner Experten in meiner Masterarbeit, dass Social Engineering so ein Problem ist. Du kannst die beste Zäune haben, wenn ein MA die Tür aufmacht bringt das alles nichts.

PWs kann man zurücksetzen

Klar, es zeigt aber auf, dass wer so ein PW vergibt kein echtes Interesse an IT-Sicherheit hat. Das sind die Spezis die genau die gefunden USB-Sticks einstecken und andere Sachen machen. Das sagte auch einer meiner Experten in meiner Masterarbeit, dass Social Engineering so ein Problem ist. Du kannst die beste Zäune haben, wenn ein MA die Tür aufmacht bringt das alles nichts.

Stahlseele schrieb:Dutzende Accounts nicht mehr verwendbar.

PWs kann man zurücksetzen

CoMo

Captain

- Registriert

- Dez. 2015

- Beiträge

- 3.214

Stahlseele schrieb:Und dann geht das Passwort für die KeePass Datenbank flöten.

Wie soll das flöten gehen? Ein einziges sicheres Passwort wird man sich doch merken können.

Ergänzung ()

Phear schrieb:und dann kommt sowas wie "Es dürfen maximal 16 Zeichen benutzt werden und keine Sonderzeichen"

Was absurd ist, da Passwörter eigentlich gehasht werden und dann nur der Hash in der Datenbank gespeichert wird. Der immer gleich lang ist. Unabhängig von den verwendeten Zeichen.

Da kann man dann draus schlussfolgern, dass der Dienst das Passwort einfach im Klartext in irgendeine Datenbank schreibt. Und sich dann noch mal überlegen, ob man da wirklich Kunde werden möchte.

Zuletzt bearbeitet:

Der ist ja noch nicht Mal gefunden worden, sondern war ein schön verpacktes Business-Gift für alle Anwesenden.Cool Master schrieb:Das sind die Spezis die genau die gefunden USB-Sticks

Aber auf dem Handy gibt es auch Passwort Datenbanken...MiniM3 schrieb:qwerty in Deutschland ?

Btw ich bin entsetzt.

Ich habe auch paar easy pw (nicht so easy wie in der Liste) aber nur dort wo ich auth über handy oder app usw habe.

Haldi

Fleet Admiral

- Registriert

- Feb. 2009

- Beiträge

- 10.140

Sind sie nicht.Randnotiz schrieb:Nun.

So habe ich gelernt, was Abhilfe schafft und ich bin mit Sicherheit noch immer besser dran, als mit diesen Passkeys, welche die Big Tech Unternehmen aktuell ausrollen wollen, welche aber noch an je Microsoft, je Google, je Meta etc. gebunden sind.

bigTech waren nur die ersten die sich um die Implementierung gekümmert haben.

Auch lokale Software wie KeepassXC und Bitwarden sind dabei Passkeys zu implementieren.

@mischaef ich gebe Computerbase die Schuld dafür das hier 90% der Leser angst vor Passkeys haben weil Google und Apple die in der Cloud synchronisieren!

https://www.computerbase.de/suche/?q=passkeys&sortierung=datum

In jedem Thema das bisher dazu hier auf Computer base berichtet wurde haben die Leute in den Kommentare grossteils nur über die Cloud geflucht.

Könntest du intern nicht mal vorschlagen das als Thema aufzugreifen.

Für die Zukünftige Sicherheit der Nutzer.

Denn wie man sehr gut sieht nutzen wohl sehr wenige ein Passwortmanager mit sicherem Passwort.

Mit Passkeys gäbe es diese Liste hier nicht mal.

Ergänzung ()

Auf dem Smartphone lässt sich Keepass bequem via Fingerprint entsperren.Stahlseele schrieb:Und dann geht das Passwort für die KeePass Datenbank flöten.

Dutzende Accounts nicht mehr verwendbar.

Ansonsten wäre es sehr ratsam einen TEIL des Passwortes irgendwo sicher aufzuschreiben.

CoMo

Captain

- Registriert

- Dez. 2015

- Beiträge

- 3.214

Randnotiz schrieb:als mit diesen Passkeys, welche die Big Tech Unternehmen aktuell ausrollen wollen, welche aber noch an je Microsoft, je Google, je Meta etc. gebunden sind.

Passkeys sind doch nur eine Weiterentwicklung von U2F. Wer das nicht in Software machen möchte, kann sich eínen Hardware-Token kaufen.

Dafür müssen die ganzen Dienste das aber auch erst mal unterstützen. Hier bei Computerbase ist das z.B. nicht möglich.